Доступ на уровне «железа». Хакеры научились захватывать компьютеры в обход любой защиты

NewsMakerДаже выключенное питание перестало быть гарантией безопасности.

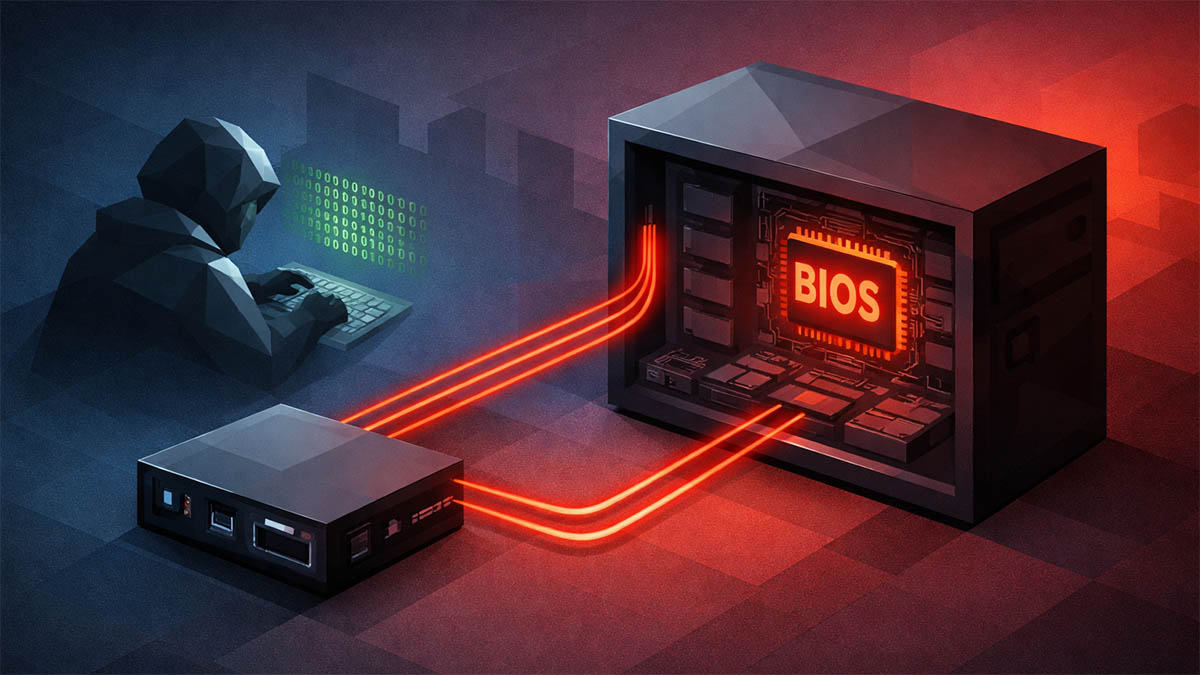

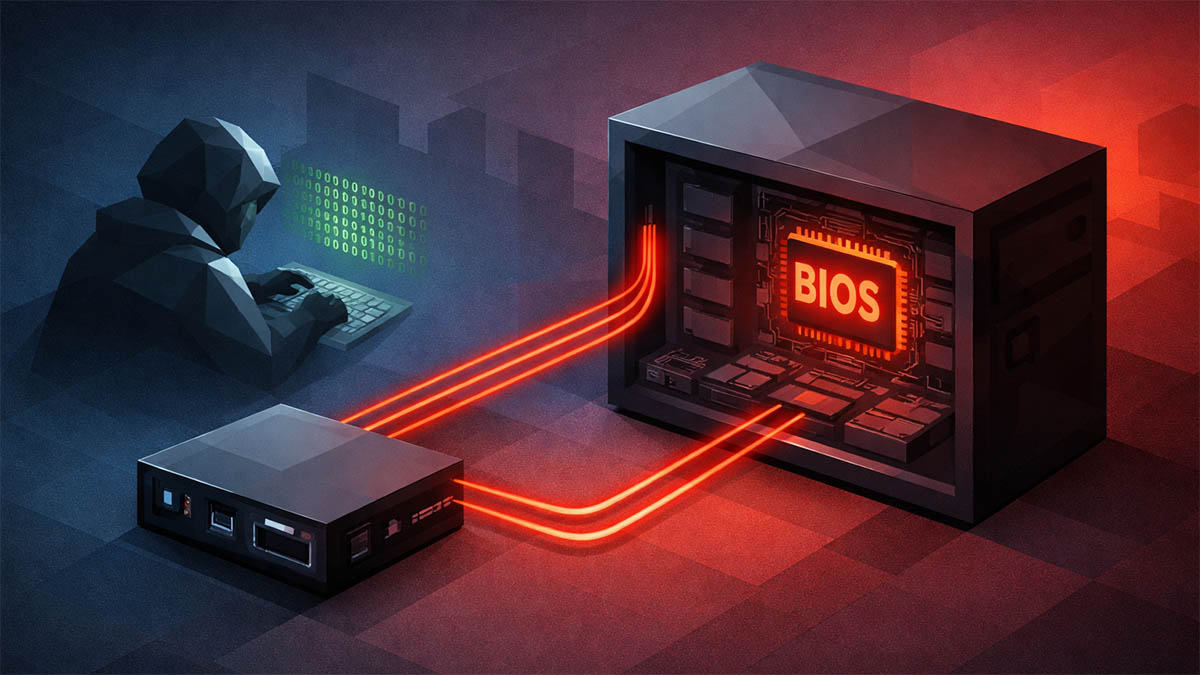

Недорогие IP-KVM-устройства, которые позволяют удалённо управлять компьютерами на уровне «железа», оказались серьёзной угрозой для корпоративных сетей . Команда Eclypsium обнаружила девять уязвимостей сразу у четырёх производителей. Проблема выходит далеко за рамки отдельных багов — такие устройства фактически открывают злоумышленнику полный контроль над подключёнными машинами.

IP-KVM даёт доступ к клавиатуре, видео и мыши напрямую, минуя операционную систему и защитные инструменты. При взломе устройство превращается в аналог физического присутствия у компьютера: можно управлять BIOS, загружать систему с внешних носителей, обходить шифрование дисков и отключать защитные механизмы. Дополнительно многие модели используют эмуляцию USB, что позволяет вводить команды так, будто их печатает человек.

Интерес к этой категории устройств растёт не случайно. Ранее ФБР обсуждало риски KVM с техноблогерами, а Microsoft фиксировала случаи, когда северокорейские сотрудники использовали подобные решения для удалённого доступа к корпоративным ноутбукам. Количество доступных из интернета устройств тоже быстро увеличивается: с 404 в середине 2025 года до 1611 к началу 2026-го.

Eclypsium изучила устройства JetKVM, Sipeed NanoKVM, GL-iNet Comet RM-1 и Angeet ES3. Во всех случаях выявлены базовые проблемы безопасности — отсутствие проверки подлинности прошивки, слабая или отсутствующая защита от перебора паролей, ошибки контроля доступа и открытые отладочные интерфейсы.

Наиболее опасные находки связаны с Angeet ES3. Устройство позволяет без авторизации загружать файлы, а затем выполнять команды на уровне операционной системы. Такая связка даёт удалённое выполнение кода с максимальными привилегиями. Исправление пока не выпущено.

GL-iNet Comet RM-1 оказался уязвим сразу по нескольким направлениям. Проверка обновлений реализована через MD5-хэш внутри самого файла, что позволяет подменить прошивку . Также обнаружен доступ к root через UART без аутентификации и отсутствие защиты от перебора паролей. Часть проблем исправили в тестовой версии прошивки, но ключевые остаются без решения.

В NanoKVM выявили открытую точку конфигурации Wi-Fi без проверки доступа. Через неё злоумышленник может перенаправить устройство в свою сеть, перехватывать трафик или вызвать отказ в работе. Производитель закрыл уязвимость в обновлениях.

JetKVM, несмотря на популярность и активную разработку, также оказался уязвим. Проверка обновлений не использовала криптографическую подпись, а механизм аутентификации позволял неограниченно подбирать пароль. Обе проблемы уже устранены.

Общий вывод специалистов сводится к повторяющемуся сценарию: устройства с критическим уровнем доступа защищены хуже, чем обычные IoT-гаджеты . При компрометации злоумышленник может незаметно управлять системами, внедрять вредоносный код и сохранять доступ даже после переустановки операционной системы.

Специалисты рекомендуют изолировать KVM в отдельных сетях, не публиковать интерфейсы в интернете, использовать сложные пароли и своевременно обновлять прошивки. Без этих мер такие устройства превращаются в точку входа , через которую можно захватить всю инфраструктуру.

Недорогие IP-KVM-устройства, которые позволяют удалённо управлять компьютерами на уровне «железа», оказались серьёзной угрозой для корпоративных сетей . Команда Eclypsium обнаружила девять уязвимостей сразу у четырёх производителей. Проблема выходит далеко за рамки отдельных багов — такие устройства фактически открывают злоумышленнику полный контроль над подключёнными машинами.

IP-KVM даёт доступ к клавиатуре, видео и мыши напрямую, минуя операционную систему и защитные инструменты. При взломе устройство превращается в аналог физического присутствия у компьютера: можно управлять BIOS, загружать систему с внешних носителей, обходить шифрование дисков и отключать защитные механизмы. Дополнительно многие модели используют эмуляцию USB, что позволяет вводить команды так, будто их печатает человек.

Интерес к этой категории устройств растёт не случайно. Ранее ФБР обсуждало риски KVM с техноблогерами, а Microsoft фиксировала случаи, когда северокорейские сотрудники использовали подобные решения для удалённого доступа к корпоративным ноутбукам. Количество доступных из интернета устройств тоже быстро увеличивается: с 404 в середине 2025 года до 1611 к началу 2026-го.

Eclypsium изучила устройства JetKVM, Sipeed NanoKVM, GL-iNet Comet RM-1 и Angeet ES3. Во всех случаях выявлены базовые проблемы безопасности — отсутствие проверки подлинности прошивки, слабая или отсутствующая защита от перебора паролей, ошибки контроля доступа и открытые отладочные интерфейсы.

Наиболее опасные находки связаны с Angeet ES3. Устройство позволяет без авторизации загружать файлы, а затем выполнять команды на уровне операционной системы. Такая связка даёт удалённое выполнение кода с максимальными привилегиями. Исправление пока не выпущено.

GL-iNet Comet RM-1 оказался уязвим сразу по нескольким направлениям. Проверка обновлений реализована через MD5-хэш внутри самого файла, что позволяет подменить прошивку . Также обнаружен доступ к root через UART без аутентификации и отсутствие защиты от перебора паролей. Часть проблем исправили в тестовой версии прошивки, но ключевые остаются без решения.

В NanoKVM выявили открытую точку конфигурации Wi-Fi без проверки доступа. Через неё злоумышленник может перенаправить устройство в свою сеть, перехватывать трафик или вызвать отказ в работе. Производитель закрыл уязвимость в обновлениях.

JetKVM, несмотря на популярность и активную разработку, также оказался уязвим. Проверка обновлений не использовала криптографическую подпись, а механизм аутентификации позволял неограниченно подбирать пароль. Обе проблемы уже устранены.

Общий вывод специалистов сводится к повторяющемуся сценарию: устройства с критическим уровнем доступа защищены хуже, чем обычные IoT-гаджеты . При компрометации злоумышленник может незаметно управлять системами, внедрять вредоносный код и сохранять доступ даже после переустановки операционной системы.

Специалисты рекомендуют изолировать KVM в отдельных сетях, не публиковать интерфейсы в интернете, использовать сложные пароли и своевременно обновлять прошивки. Без этих мер такие устройства превращаются в точку входа , через которую можно захватить всю инфраструктуру.