«Это фейк», говорит MAX. Хабр проверил и подтвердил проблему. Кому верить?

NewsMakerПользователь и журналисты говорят о доступе к картинкам по URL, пресс-служба мессенджера называет историю фейком.

У мессенджера MAX сегодня вспыхнул редкий скандал, где спорят уже не о слухах, а о базовой модели доступа к личным файлам. Сначала вышла публикация на Pikabu от пользователя с ником 5time. Автор утверждает , что картинку из личной переписки в веб-версии сервиса можно открыть по прямому адресу без входа в аккаунт. Там же сказано, что после удаления изображения из чата ссылка ещё какое-то время остаётся рабочей.

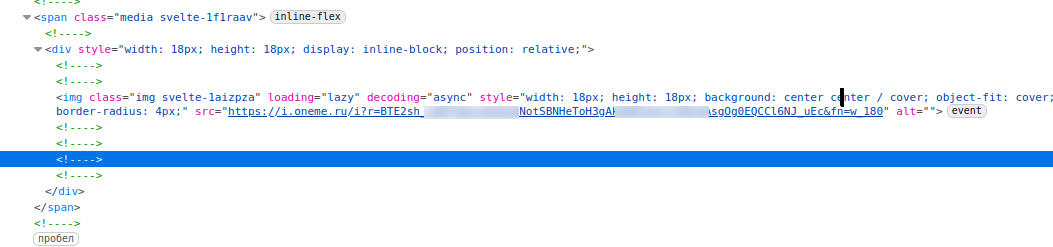

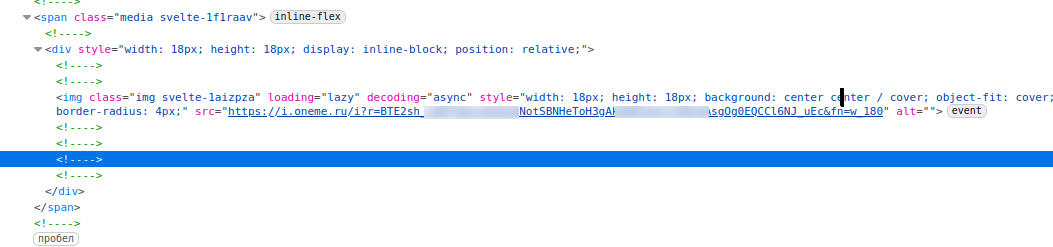

Суть претензии выглядит неприятно даже без лишней драматизации. По версии публикации, пользователю достаточно отправить фото в переписку или в «Избранное», открыть веб-версию MAX, вытащить адрес файла из кода страницы и вставить ссылку в другом браузере, где авторизация отсутствует. Хабр пишет, что собственная проверка подтвердила проблему.

MAX ответил почти сразу и в максимально жёсткой форме. Пресс-служба платформы заявила , что личные фотографии доступны только владельцу, а посторонний пользователь увидит файл лишь в том случае, если владелец сам передал изображение или прямую ссылку. В компании также настаивают, что ссылку нельзя подобрать или сгенерировать, а сообщения о свободном доступе к фото называют фейком. При этом в последующей заметке Хабр отдельно указал , что MAX не объяснил, почему удалённая картинка и её адрес, по версии издания, продолжают открываться после удаления из переписки.

В таком виде история упирается уже не только в вопрос «можно ли подобрать ссылку», а в куда более неприятный вопрос: должна ли приватность личного файла держаться на секретности адреса. Организация OWASP (Открытый проект безопасности веб-приложений) относит подобные сценарии к ошибкам контроля доступа . Организация прямо указывает, что сложный или длинный идентификатор может затруднить подбор, но не заменяет серверную проверку прав. Если злоумышленник всё же получил адрес чужого объекта, сервис обязан блокировать доступ, а не надеяться на случайность и длину ссылки.

Проблема здесь не академическая. Для обычного пользователя разница между «ссылка очень длинная» и «файл реально защищён» огромна. В первом случае любая утечка адреса — пересылка через чужой компьютер, журнал веб-сервера, история браузера или снимок экрана — превращают личное фото в почти публичный объект. Во втором случае сервер повторно проверяет права доступа при каждом открытии файла и не отдаёт картинку постороннему даже с точным адресом. Личная переписка должна работать по второй модели, иначе мессенджер начинает напоминать не защищённый канал, а файловый хостинг с приватной обёрткой.

Пока MAX и авторы публикации стоят на противоположных позициях, пользователям лучше исходить из осторожного сценария. Через веб-версию сервиса сейчас не стоит передавать сканы документов, банковские карты, интимные снимки и любые другие чувствительные изображения. Если спорная схема действительно существует, ущерб для приватности окажется слишком дорогим. Если схема не существует — несколько дней осторожности никому не повредят.

У мессенджера MAX сегодня вспыхнул редкий скандал, где спорят уже не о слухах, а о базовой модели доступа к личным файлам. Сначала вышла публикация на Pikabu от пользователя с ником 5time. Автор утверждает , что картинку из личной переписки в веб-версии сервиса можно открыть по прямому адресу без входа в аккаунт. Там же сказано, что после удаления изображения из чата ссылка ещё какое-то время остаётся рабочей.

Суть претензии выглядит неприятно даже без лишней драматизации. По версии публикации, пользователю достаточно отправить фото в переписку или в «Избранное», открыть веб-версию MAX, вытащить адрес файла из кода страницы и вставить ссылку в другом браузере, где авторизация отсутствует. Хабр пишет, что собственная проверка подтвердила проблему.

MAX ответил почти сразу и в максимально жёсткой форме. Пресс-служба платформы заявила , что личные фотографии доступны только владельцу, а посторонний пользователь увидит файл лишь в том случае, если владелец сам передал изображение или прямую ссылку. В компании также настаивают, что ссылку нельзя подобрать или сгенерировать, а сообщения о свободном доступе к фото называют фейком. При этом в последующей заметке Хабр отдельно указал , что MAX не объяснил, почему удалённая картинка и её адрес, по версии издания, продолжают открываться после удаления из переписки.

В таком виде история упирается уже не только в вопрос «можно ли подобрать ссылку», а в куда более неприятный вопрос: должна ли приватность личного файла держаться на секретности адреса. Организация OWASP (Открытый проект безопасности веб-приложений) относит подобные сценарии к ошибкам контроля доступа . Организация прямо указывает, что сложный или длинный идентификатор может затруднить подбор, но не заменяет серверную проверку прав. Если злоумышленник всё же получил адрес чужого объекта, сервис обязан блокировать доступ, а не надеяться на случайность и длину ссылки.

Проблема здесь не академическая. Для обычного пользователя разница между «ссылка очень длинная» и «файл реально защищён» огромна. В первом случае любая утечка адреса — пересылка через чужой компьютер, журнал веб-сервера, история браузера или снимок экрана — превращают личное фото в почти публичный объект. Во втором случае сервер повторно проверяет права доступа при каждом открытии файла и не отдаёт картинку постороннему даже с точным адресом. Личная переписка должна работать по второй модели, иначе мессенджер начинает напоминать не защищённый канал, а файловый хостинг с приватной обёрткой.

Пока MAX и авторы публикации стоят на противоположных позициях, пользователям лучше исходить из осторожного сценария. Через веб-версию сервиса сейчас не стоит передавать сканы документов, банковские карты, интимные снимки и любые другие чувствительные изображения. Если спорная схема действительно существует, ущерб для приватности окажется слишком дорогим. Если схема не существует — несколько дней осторожности никому не повредят.