Илон Маск обещал замену Signal, а получился еще один способ слежки. Что не так с XChat?

NewsMakerXChat может скрывать текст сообщений, но сведения о контактах, времени общения, устройстве и активности всё равно раскрывают многое.

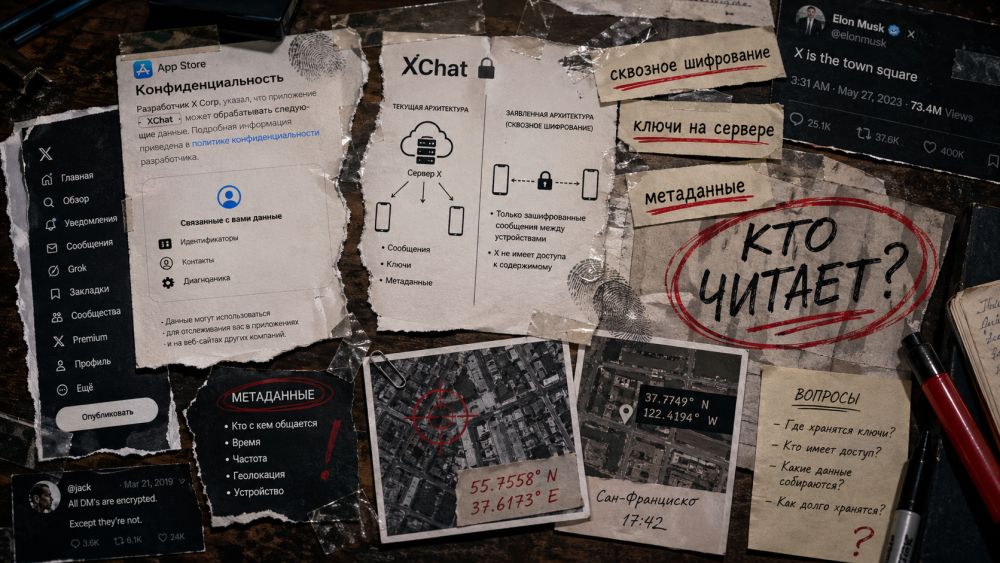

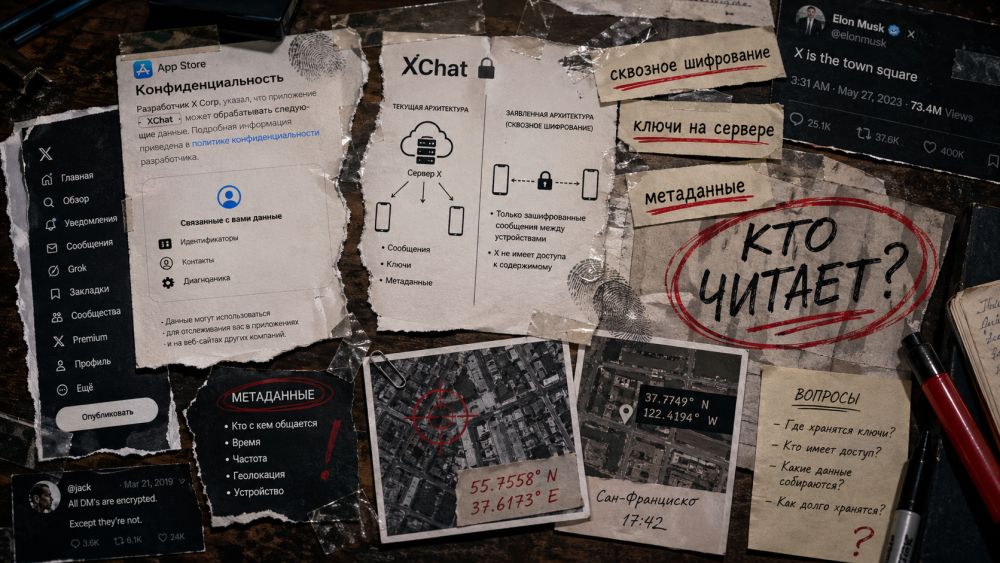

XChat выходит на iOS 27 апреля — и уже до релиза успел получить порцию критики. Новый мессенджер Илона Маска обещает сквозное шифрование и переписку без привязки к номеру телефона, однако карточка конфиденциальности в App Store вызвала вопросы: приложение заявляет отсутствие рекламы и трекинга, но при этом собирает широкий набор данных о пользователе. Мы разобрались, стоит ли доверять новому мессенджеру чувствительные разговоры — и пока не советуем.

Главная техническая претензия касается ключей шифрования. Приватные ключи хранятся на серверах X и защищены четырёхзначным PIN-кодом — в отличие от Signal, где ключи никогда не покидают устройство. X сама признаёт, что такая архитектура теоретически позволяет «злонамеренному инсайдеру или компании» получить доступ к переписке. Для мессенджера, который продаётся под флагом приватности, такая оговорка звучит болезненно.

Отдельная уязвимость — метаданные. Шифрование закрывает текст сообщений, но не скрывает, кто с кем переписывается, как часто и как долго. Поведенческие данные и сигналы активности позволяют строить подробный профиль пользователя без единого прочитанного сообщения. Фотографии при этом могут сохранять EXIF-данные, включая GPS-координаты и модель камеры, — даже если сам текст рядом зашифрован.

XChat требует действующий аккаунт X — и здесь скрыт структурный изъян. Платформа уже располагает историей активности, IP-адресами, поведенческими сигналами и графом связей каждого пользователя. Мессенджер не начинается с чистого листа: новый слой переписки ложится поверх давно накопленной экосистемы данных. Если злоумышленник получит доступ к аккаунту X, вход в XChat откроется автоматически.

XChat выходит на iOS 27 апреля — и уже до релиза успел получить порцию критики. Новый мессенджер Илона Маска обещает сквозное шифрование и переписку без привязки к номеру телефона, однако карточка конфиденциальности в App Store вызвала вопросы: приложение заявляет отсутствие рекламы и трекинга, но при этом собирает широкий набор данных о пользователе. Мы разобрались, стоит ли доверять новому мессенджеру чувствительные разговоры — и пока не советуем.

Главная техническая претензия касается ключей шифрования. Приватные ключи хранятся на серверах X и защищены четырёхзначным PIN-кодом — в отличие от Signal, где ключи никогда не покидают устройство. X сама признаёт, что такая архитектура теоретически позволяет «злонамеренному инсайдеру или компании» получить доступ к переписке. Для мессенджера, который продаётся под флагом приватности, такая оговорка звучит болезненно.

Отдельная уязвимость — метаданные. Шифрование закрывает текст сообщений, но не скрывает, кто с кем переписывается, как часто и как долго. Поведенческие данные и сигналы активности позволяют строить подробный профиль пользователя без единого прочитанного сообщения. Фотографии при этом могут сохранять EXIF-данные, включая GPS-координаты и модель камеры, — даже если сам текст рядом зашифрован.

XChat требует действующий аккаунт X — и здесь скрыт структурный изъян. Платформа уже располагает историей активности, IP-адресами, поведенческими сигналами и графом связей каждого пользователя. Мессенджер не начинается с чистого листа: новый слой переписки ложится поверх давно накопленной экосистемы данных. Если злоумышленник получит доступ к аккаунту X, вход в XChat откроется автоматически.