Капча с двойным дном. Как обычное подтверждение, что вы не робот, превращается в установку шпиона

NewsMakerЗлоумышленники нашли способ перехитрить даже самых осторожных пользователей.

Специалисты Microsoft обнаружили новую волну социальной инженерии, в которой злоумышленники изменили привычную схему атаки ClickFix . Вместо традиционного запуска вредоносной команды через окно «Выполнить» преступники начали использовать Терминал Windows. Такой подход помогает обходить защитные механизмы и делает действия более похожими на обычные административные операции.

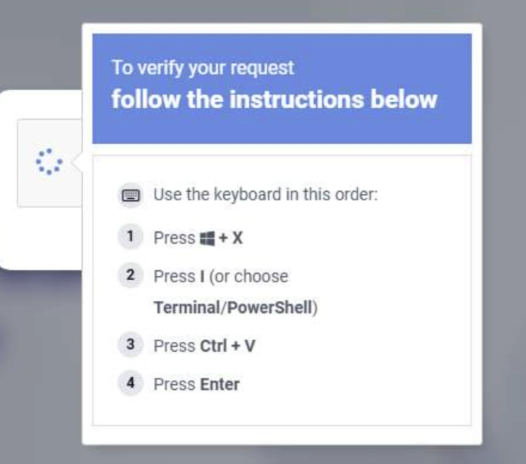

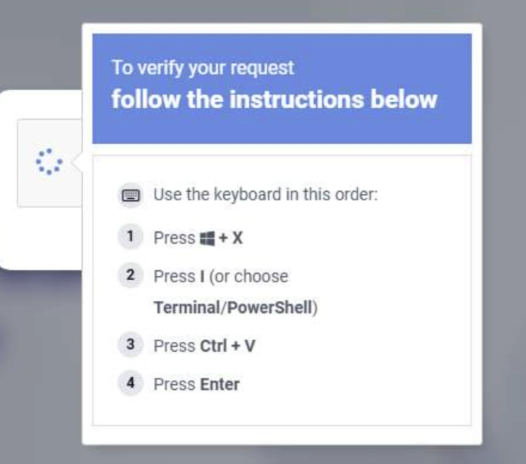

Команда Microsoft Defender Experts сообщила , что активность заметили в феврале 2026 года. Вредоносная схема начинается с инструкций для жертвы, которые выглядят как обычная проверка или техническая процедура. Пользователю предлагают открыть системное меню сочетанием клавиш Windows + X и выбрать Terminal или PowerShell. После открытия человеку предлагают вставить содержимое из буфера обмена и нажать Enter.

Подобный сценарий маскируется под стандартные действия администратора и вызывает меньше подозрений. При этом многие средства защиты отслеживают злоупотребления окном «Выполнить», но не всегда реагируют на работу через Терминал. В результате атака проходит мимо некоторых систем обнаружения.

Команды PowerShell распространяются через поддельные страницы CAPTCHA, окна «проверки» или псевдоинструкции по устранению неполадок. На первый взгляд такие страницы выглядят как обычные элементы веб-интерфейса, поэтому жертвы часто выполняют предложенные действия.

После вставки команды начинается цепочка запуска дополнительных процессов. Один из процессов расшифровывает встроенную шестнадцатеричную команду, сжатую с использованием XOR. Затем скрипт загружает легитимную утилиту 7-Zip, переименованную злоумышленниками. Архиватор распаковывает компоненты многоэтапной атаки.

Дальнейшие действия включают загрузку дополнительных модулей, создание запланированных заданий и добавление исключений в Microsoft Defender . Вредоносные инструменты также собирают информацию о системе и сетевом окружении заражённого компьютера. Финальный компонент представляет собой модуль Lumma Stealer , который внедряет код в процессы браузеров Chrome и Edge с помощью механизма QueueUserAPC. В результате злоумышленники получают доступ к данным браузеров, включая файлы Web Data и Login Data, где хранятся сохранённые учётные данные.

Специалисты также зафиксировали альтернативный сценарий атаки. В таком случае команда PowerShell загружает файл .bat, который через cmd.exe создаёт VBScript. Скрипт запускается через MSBuild и подключается к RPC-узлам блокчейн-сетей. Такой подход указывает на использование техники etherhiding, когда вредоносная инфраструктура скрывается за блокчейн-сервисами.

Microsoft отмечает, что встроенные средства защиты Microsoft Defender способны обнаруживать многие элементы кампании. Тем не менее, новая схема демонстрирует эволюцию социальной инженерии. Злоумышленники всё чаще маскируют вредоносные действия под обычные системные операции, чтобы повысить доверие жертв и снизить вероятность обнаружения.

Специалисты Microsoft обнаружили новую волну социальной инженерии, в которой злоумышленники изменили привычную схему атаки ClickFix . Вместо традиционного запуска вредоносной команды через окно «Выполнить» преступники начали использовать Терминал Windows. Такой подход помогает обходить защитные механизмы и делает действия более похожими на обычные административные операции.

Команда Microsoft Defender Experts сообщила , что активность заметили в феврале 2026 года. Вредоносная схема начинается с инструкций для жертвы, которые выглядят как обычная проверка или техническая процедура. Пользователю предлагают открыть системное меню сочетанием клавиш Windows + X и выбрать Terminal или PowerShell. После открытия человеку предлагают вставить содержимое из буфера обмена и нажать Enter.

Подобный сценарий маскируется под стандартные действия администратора и вызывает меньше подозрений. При этом многие средства защиты отслеживают злоупотребления окном «Выполнить», но не всегда реагируют на работу через Терминал. В результате атака проходит мимо некоторых систем обнаружения.

Команды PowerShell распространяются через поддельные страницы CAPTCHA, окна «проверки» или псевдоинструкции по устранению неполадок. На первый взгляд такие страницы выглядят как обычные элементы веб-интерфейса, поэтому жертвы часто выполняют предложенные действия.

После вставки команды начинается цепочка запуска дополнительных процессов. Один из процессов расшифровывает встроенную шестнадцатеричную команду, сжатую с использованием XOR. Затем скрипт загружает легитимную утилиту 7-Zip, переименованную злоумышленниками. Архиватор распаковывает компоненты многоэтапной атаки.

Дальнейшие действия включают загрузку дополнительных модулей, создание запланированных заданий и добавление исключений в Microsoft Defender . Вредоносные инструменты также собирают информацию о системе и сетевом окружении заражённого компьютера. Финальный компонент представляет собой модуль Lumma Stealer , который внедряет код в процессы браузеров Chrome и Edge с помощью механизма QueueUserAPC. В результате злоумышленники получают доступ к данным браузеров, включая файлы Web Data и Login Data, где хранятся сохранённые учётные данные.

Специалисты также зафиксировали альтернативный сценарий атаки. В таком случае команда PowerShell загружает файл .bat, который через cmd.exe создаёт VBScript. Скрипт запускается через MSBuild и подключается к RPC-узлам блокчейн-сетей. Такой подход указывает на использование техники etherhiding, когда вредоносная инфраструктура скрывается за блокчейн-сервисами.

Microsoft отмечает, что встроенные средства защиты Microsoft Defender способны обнаруживать многие элементы кампании. Тем не менее, новая схема демонстрирует эволюцию социальной инженерии. Злоумышленники всё чаще маскируют вредоносные действия под обычные системные операции, чтобы повысить доверие жертв и снизить вероятность обнаружения.