Перевёрнутый экран, отключенная клавиатура и фальшивые уведомления. Хакеры создали вирус, который троллит прямо во время кражи данных

NewsMakerЛюбое ваше действие сначала должен одобрить невидимый «куратор».

Новый вредоносный сервис CrystalRAT быстро набирает популярность в подпольной среде, сочетая в себе привычные инструменты кибератак с неожиданными «развлекательными» функциями. Разработчики активно продвигают продукт через Telegram и даже демонстрируют возможности на YouTube, делая ставку на простоту использования и широкий набор инструментов.

CrystalRAT появился в январе и работает по подписке с разными уровнями доступа. Специалисты «Лаборатории Касперского» заметили сходство с ранее известным WebRAT, также известным как Salat Stealer. Совпадают структура панели управления, архитектура на языке Go и даже модель продаж через ботов.

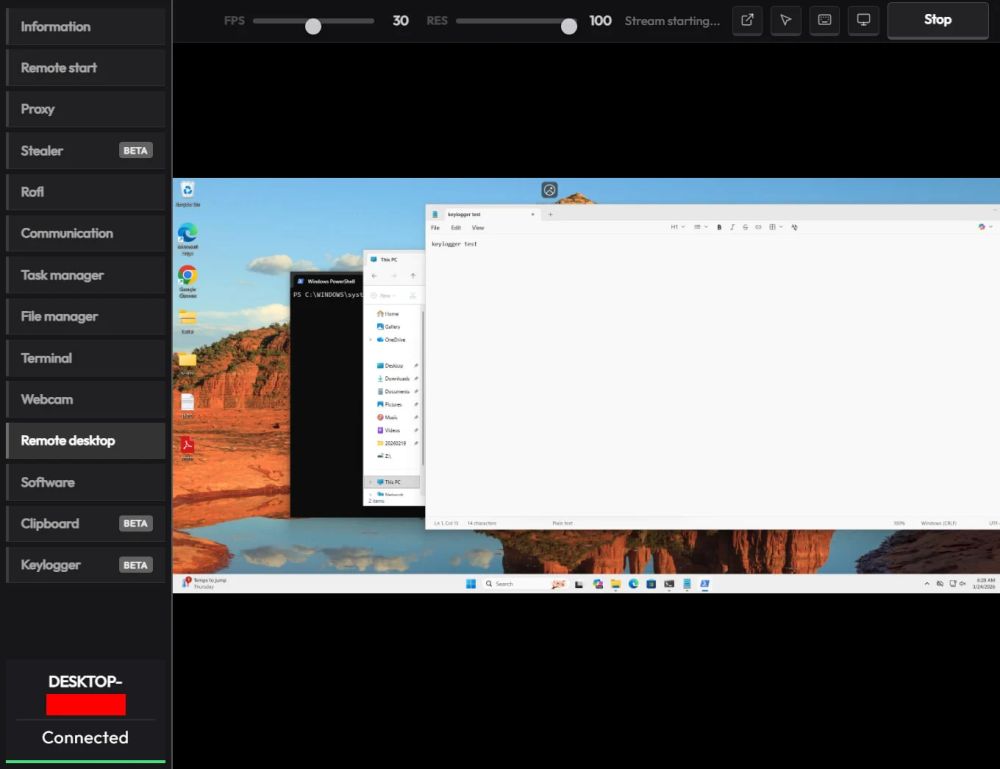

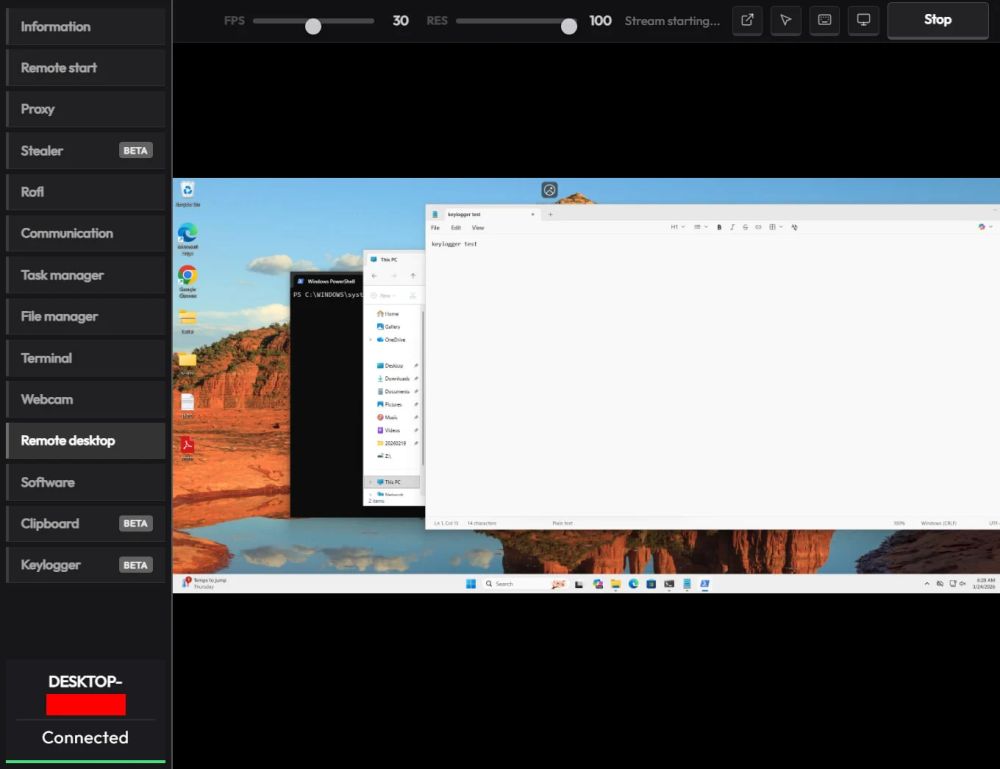

Сервис предоставляет удобную панель и конструктор вредоносных сборок с гибкими настройками. Операторы могут ограничивать географию заражения, менять параметры исполняемых файлов и включать механизмы защиты от анализа, включая обнаружение виртуальных машин и средств отладки. Созданные файлы шифруются и сжимаются, после чего связываются с управляющим сервером через WebSocket и передают данные о заражённой системе.

Функциональность CrystalRAT охватывает сразу несколько направлений. Модуль удалённого доступа позволяет выполнять команды, передавать файлы и управлять устройством в реальном времени через встроенный VNC. Вредоносная программа также умеет записывать звук и видео, превращаясь в полноценный инструмент слежки. Кейлоггер передаёт нажатия клавиш, а механизм подмены буфера обмена отслеживает криптокошельки и заменяет адреса на подконтрольные злоумышленникам.

Компонент для кражи данных на момент анализа временно отключён, но уже известно, что он нацелен на браузеры на базе Chromium, а также на Яндекс и Opera. Кроме того, предусмотрен сбор информации из популярных приложений вроде Steam, Discord и Telegram.

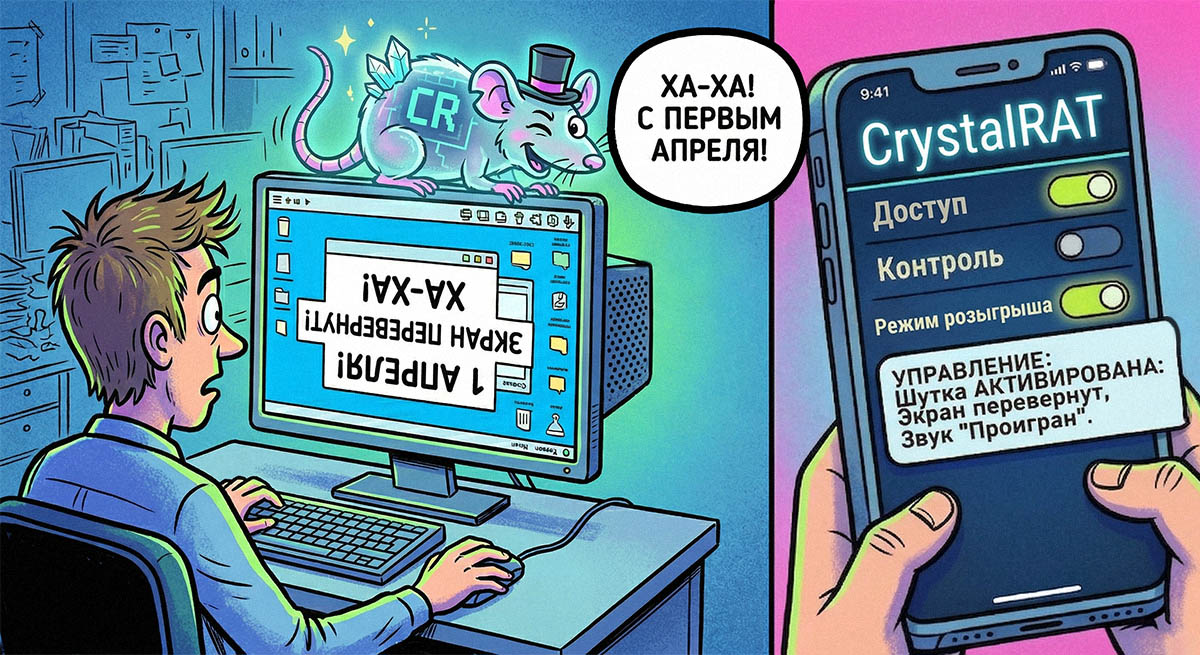

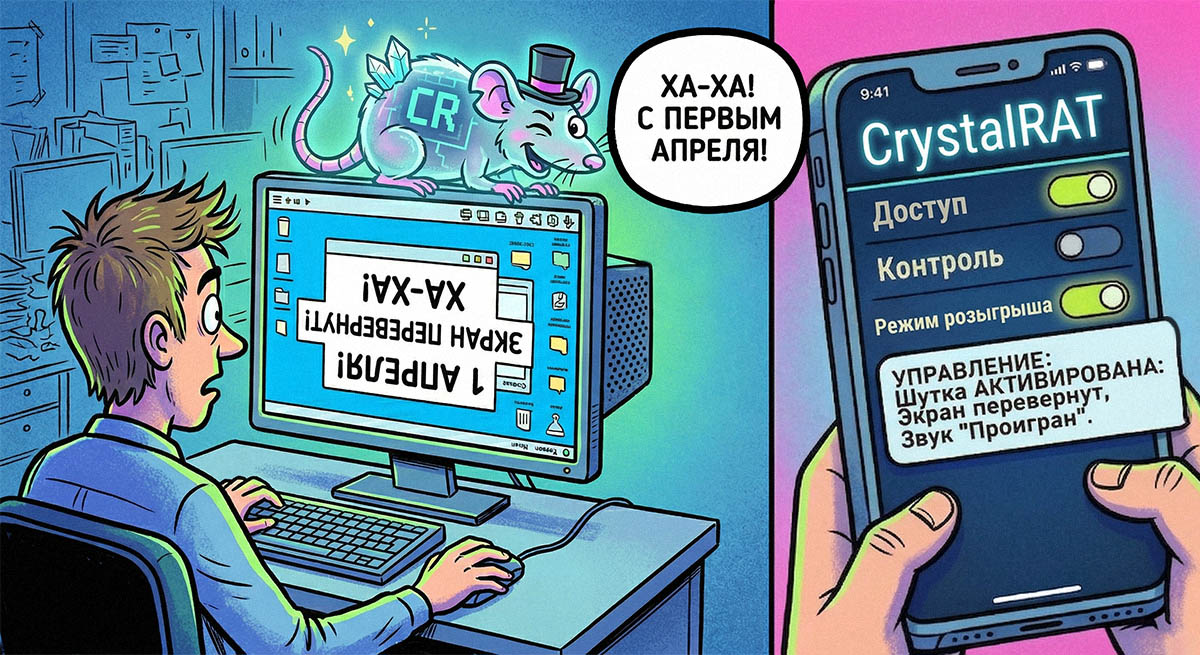

Отдельное внимание разработчики уделили необычным функциям. CrystalRAT способен менять обои рабочего стола, переворачивать изображение, отключать клавиатуру или мышь, скрывать элементы интерфейса и выводить фальшивые уведомления. В некоторых случаях предусмотрен даже чат между атакующим и жертвой.

Такие возможности не увеличивают прямую прибыль, но делают инструмент заметным и могут привлечь начинающих злоумышленников. Помимо этого, подобные «шутливые» эффекты способны отвлекать пользователя, пока в фоновом режиме происходит сбор данных.

Специалисты отмечают, что подобные сервисы становятся всё доступнее, а значит риск заражения растёт. Основная мера защиты остаётся прежней — избегать загрузки программ из непроверенных источников и внимательно относиться к контенту в сети.

Новый вредоносный сервис CrystalRAT быстро набирает популярность в подпольной среде, сочетая в себе привычные инструменты кибератак с неожиданными «развлекательными» функциями. Разработчики активно продвигают продукт через Telegram и даже демонстрируют возможности на YouTube, делая ставку на простоту использования и широкий набор инструментов.

CrystalRAT появился в январе и работает по подписке с разными уровнями доступа. Специалисты «Лаборатории Касперского» заметили сходство с ранее известным WebRAT, также известным как Salat Stealer. Совпадают структура панели управления, архитектура на языке Go и даже модель продаж через ботов.

Сервис предоставляет удобную панель и конструктор вредоносных сборок с гибкими настройками. Операторы могут ограничивать географию заражения, менять параметры исполняемых файлов и включать механизмы защиты от анализа, включая обнаружение виртуальных машин и средств отладки. Созданные файлы шифруются и сжимаются, после чего связываются с управляющим сервером через WebSocket и передают данные о заражённой системе.

Функциональность CrystalRAT охватывает сразу несколько направлений. Модуль удалённого доступа позволяет выполнять команды, передавать файлы и управлять устройством в реальном времени через встроенный VNC. Вредоносная программа также умеет записывать звук и видео, превращаясь в полноценный инструмент слежки. Кейлоггер передаёт нажатия клавиш, а механизм подмены буфера обмена отслеживает криптокошельки и заменяет адреса на подконтрольные злоумышленникам.

Компонент для кражи данных на момент анализа временно отключён, но уже известно, что он нацелен на браузеры на базе Chromium, а также на Яндекс и Opera. Кроме того, предусмотрен сбор информации из популярных приложений вроде Steam, Discord и Telegram.

Отдельное внимание разработчики уделили необычным функциям. CrystalRAT способен менять обои рабочего стола, переворачивать изображение, отключать клавиатуру или мышь, скрывать элементы интерфейса и выводить фальшивые уведомления. В некоторых случаях предусмотрен даже чат между атакующим и жертвой.

Такие возможности не увеличивают прямую прибыль, но делают инструмент заметным и могут привлечь начинающих злоумышленников. Помимо этого, подобные «шутливые» эффекты способны отвлекать пользователя, пока в фоновом режиме происходит сбор данных.

Специалисты отмечают, что подобные сервисы становятся всё доступнее, а значит риск заражения растёт. Основная мера защиты остаётся прежней — избегать загрузки программ из непроверенных источников и внимательно относиться к контенту в сети.