Письмо, архив и странные символы. Рассказываем, как вредонос VioletRAT обходит защиту Windows

NewsMakerПосмотрите, на что готовы пойти хакеры ради ваших секретов.

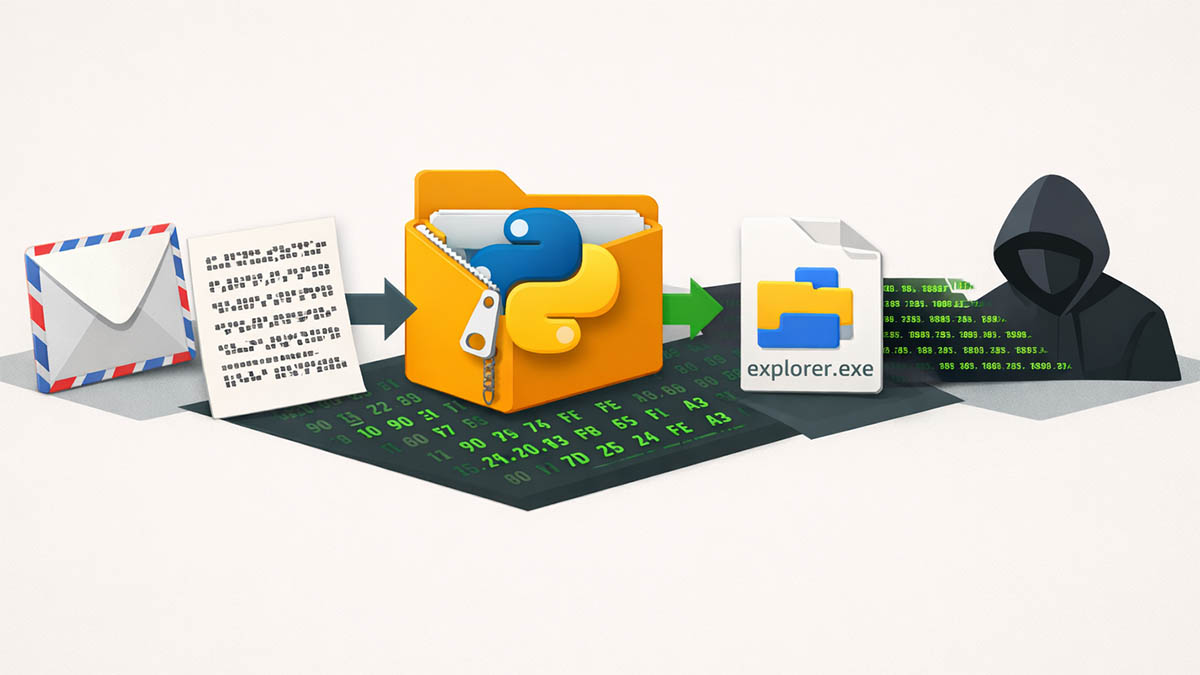

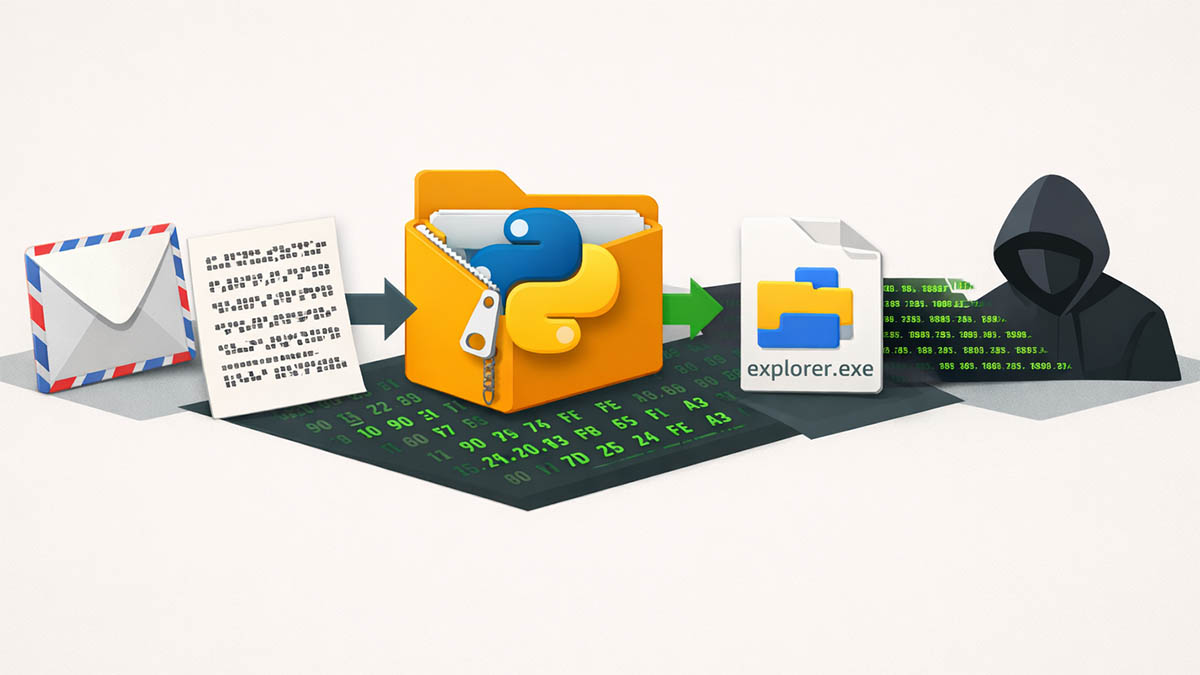

Специалисты SonicWall зафиксировали новую кампанию распространения вредоносной программы VioletRAT. Атака использует многоступенчатую цепочку доставки и сложную схему внедрения кода, основанную на Python. Злоумышленники применяют несколько этапов загрузки и скрытого запуска полезной нагрузки, чтобы закрепиться в системе и обойти защитные механизмы Windows.

Распространение начинается с письма, содержащего архив. Внутри архива находится сильно запутанный BAT-файл. Файл сохранён в кодировке UTF-16LE, поэтому при открытии в стандартном текстовом редакторе отображается как набор бессмысленных символов. Такой приём скрывает содержимое сценария и снижает вероятность обнаружения.

После запуска BAT-файл незаметно запускает PowerShell и открывает сайт google.com в браузере. Далее сценарий скачивает архив did.zip из облачного хранилища и сохраняет файл в каталог %USERPROFILE%/Contacts/dad. Одновременно загружается дополнительный сценарий start.bat в папку автозагрузки Windows, что обеспечивает повторный запуск вредоносного кода при каждом старте системы.

Следующий этап связан с запуском Python -скрипта stry.py. Архив содержит несколько компонентов: зашифрованный shellcode в файле nou.bin, ключи дешифрования в a.txt и набор вспомогательных библиотек Python. Сценарий маскирует типы данных, имена API и параметры функций, присваивая им другие обозначения. Внутри кода инструмент называет себя Advanced Payload Executor.

Скрипт собирает ключи из файла a.txt, объединяет их и применяет серию преобразований для расшифровки shellcode. Сначала ключ переворачивается, затем применяется операция XOR. Полученный сжатый блок данных распаковывается через функцию zlib.decompress. После подготовки код внедряется в процесс explorer.exe. Запуск выполняется через системные API ResumeThread и WaitForSingleObject.

Shellcode продолжает цепочку скрытой загрузки. Вредоносный код динамически находит адреса функций библиотек ntdll.dll и kernel32.dll. Далее расшифровывает дополнительный блок данных и загружает ряд библиотек, включая oleaut32.dll, mscoree.dll, wininet.dll и ole32.dll. Отдельный этап посвящён отключению механизма AMSI, который отвечает за проверку содержимого в памяти. Код перезаписывает функции AmsiScanBuffer и AmsiScanString таким образом, чтобы проверка всегда возвращала результат «безопасно».

После обхода защитных механизмов загрузчик запускает среду .NET прямо внутри процесса. Используется механизм CLR Hosting, позволяющий нативному процессу управлять средой выполнения .NET. Вредоносный модуль создаёт новый домен приложений и передаёт туда исполняемый файл, который затем запускается через внутренние механизмы CLR.

Финальная полезная нагрузка — удалённый троян VioletRAT. Программа относится к модели malware-as-a-service и позволяет оператору полностью контролировать заражённую систему. Панель управления включает функции управления устройством, сетевые инструменты и возможности вмешательства в работу Windows Defender.

По данным SonicWall, новая схема загрузчика демонстрирует растущую сложность инфраструктуры VioletRAT и более продвинутые методы обхода защитных механизмов Windows.

Специалисты SonicWall зафиксировали новую кампанию распространения вредоносной программы VioletRAT. Атака использует многоступенчатую цепочку доставки и сложную схему внедрения кода, основанную на Python. Злоумышленники применяют несколько этапов загрузки и скрытого запуска полезной нагрузки, чтобы закрепиться в системе и обойти защитные механизмы Windows.

Распространение начинается с письма, содержащего архив. Внутри архива находится сильно запутанный BAT-файл. Файл сохранён в кодировке UTF-16LE, поэтому при открытии в стандартном текстовом редакторе отображается как набор бессмысленных символов. Такой приём скрывает содержимое сценария и снижает вероятность обнаружения.

После запуска BAT-файл незаметно запускает PowerShell и открывает сайт google.com в браузере. Далее сценарий скачивает архив did.zip из облачного хранилища и сохраняет файл в каталог %USERPROFILE%/Contacts/dad. Одновременно загружается дополнительный сценарий start.bat в папку автозагрузки Windows, что обеспечивает повторный запуск вредоносного кода при каждом старте системы.

Следующий этап связан с запуском Python -скрипта stry.py. Архив содержит несколько компонентов: зашифрованный shellcode в файле nou.bin, ключи дешифрования в a.txt и набор вспомогательных библиотек Python. Сценарий маскирует типы данных, имена API и параметры функций, присваивая им другие обозначения. Внутри кода инструмент называет себя Advanced Payload Executor.

Скрипт собирает ключи из файла a.txt, объединяет их и применяет серию преобразований для расшифровки shellcode. Сначала ключ переворачивается, затем применяется операция XOR. Полученный сжатый блок данных распаковывается через функцию zlib.decompress. После подготовки код внедряется в процесс explorer.exe. Запуск выполняется через системные API ResumeThread и WaitForSingleObject.

Shellcode продолжает цепочку скрытой загрузки. Вредоносный код динамически находит адреса функций библиотек ntdll.dll и kernel32.dll. Далее расшифровывает дополнительный блок данных и загружает ряд библиотек, включая oleaut32.dll, mscoree.dll, wininet.dll и ole32.dll. Отдельный этап посвящён отключению механизма AMSI, который отвечает за проверку содержимого в памяти. Код перезаписывает функции AmsiScanBuffer и AmsiScanString таким образом, чтобы проверка всегда возвращала результат «безопасно».

После обхода защитных механизмов загрузчик запускает среду .NET прямо внутри процесса. Используется механизм CLR Hosting, позволяющий нативному процессу управлять средой выполнения .NET. Вредоносный модуль создаёт новый домен приложений и передаёт туда исполняемый файл, который затем запускается через внутренние механизмы CLR.

Финальная полезная нагрузка — удалённый троян VioletRAT. Программа относится к модели malware-as-a-service и позволяет оператору полностью контролировать заражённую систему. Панель управления включает функции управления устройством, сетевые инструменты и возможности вмешательства в работу Windows Defender.

По данным SonicWall, новая схема загрузчика демонстрирует растущую сложность инфраструктуры VioletRAT и более продвинутые методы обхода защитных механизмов Windows.