Подмена кошельков прямо в браузере. Вот как популярная платформа AppsFlyer подставила тысячи сайтов

NewsMakerНеизвестные использовали инфраструктуру сервиса AppsFlyer для атаки на цепочку поставок ПО.

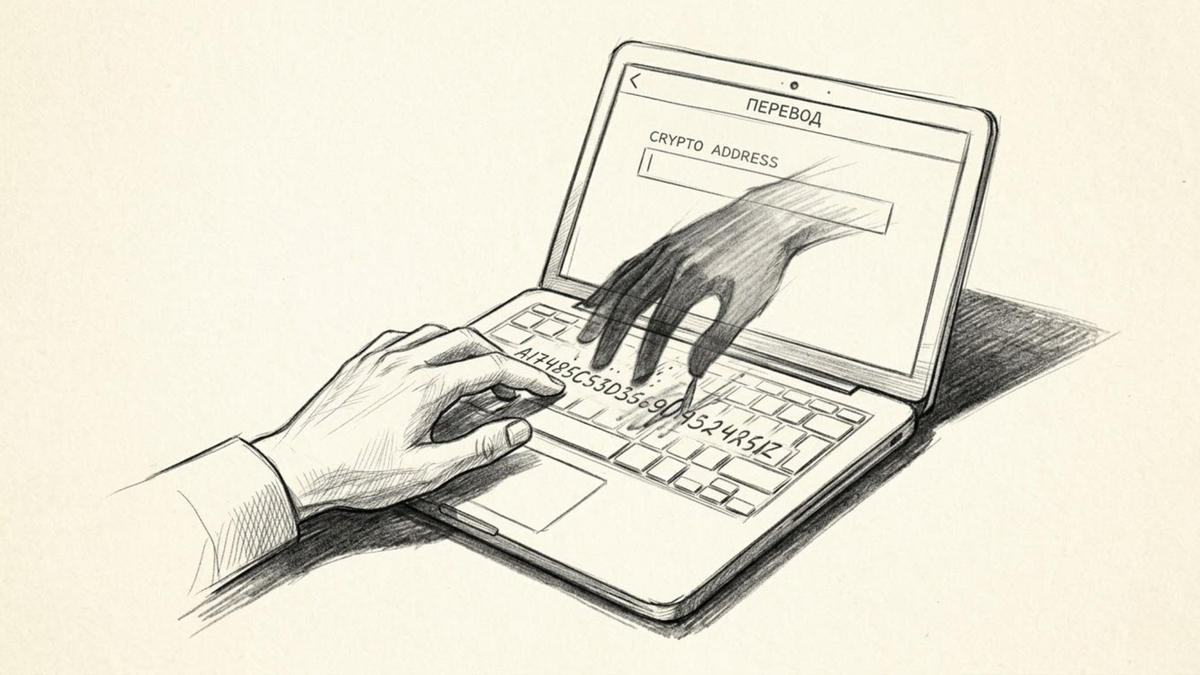

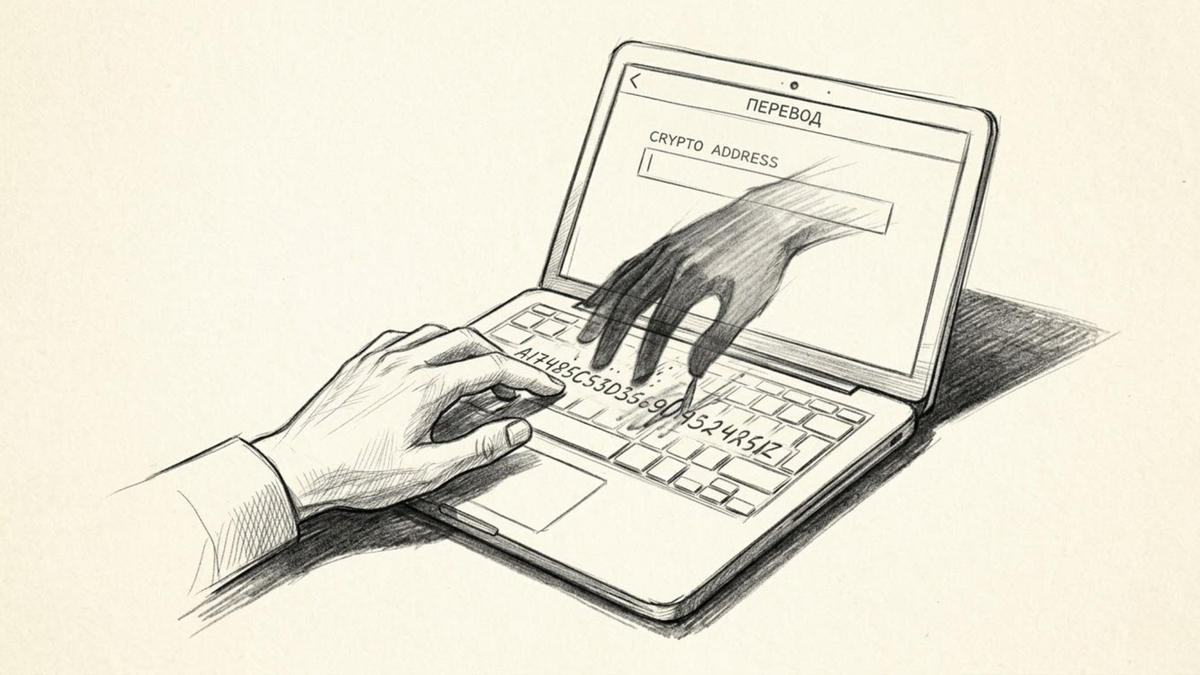

Популярная маркетинговая платформа AppsFlyer неожиданно оказалась в центре истории с вредоносным кодом. Через официальный набор разработчика платформа некоторое время распространяла скрытый перехватчик криптовалютных кошельков . Злоумышленники подменяли адреса для перевода средств прямо в браузере пользователя.

Инцидент обнаружили 9 марта 2026 года специалисты Profero. В ходе проверки был выявлен подозрительный код в веб-версии набора разработчика AppsFlyer. Платформа AppsFlyer служит для анализа маркетинговых кампаний и отслеживания действий пользователей. Разработчики встраивают набор разработчика в приложения и сайты, чтобы понимать, откуда пришёл пользователь и какие действия совершил. Такой код установлен в тысячах сервисов по всему миру.

Во время анализа специалисты обнаружили, что вместо обычного набора разработчика сайт websdk.appsflyer.com выдавал сильно запутанный JavaScript . Код сохранял работу легального набора разработчика, но параллельно добавлял скрытые функции. Вредоносный сценарий следил за действиями на странице, перехватывал сетевые запросы и проверял поля ввода на наличие адресов криптовалютных кошельков.

Если пользователь вводил адрес кошелька для перевода средств, сценарий подменял адрес на кошелёк злоумышленника. При этом исходный адрес и дополнительные данные отправлялись на сервер управления. Такой механизм позволял незаметно перенаправлять криптовалютные переводы.

Вредоносный код умел работать с несколькими популярными криптовалютами. Среди них Bitcoin, Ethereum, Solana, Ripple и TRON. Внутри сценария нашли заранее прописанные адреса кошельков злоумышленников. Код также обращался к удалённому серверу и мог получать новые адреса, чтобы менять их со временем и усложнять блокировку.

Опасность ситуации усиливает способ распространения вредоносного кода. Сценарий загружался с официального домена AppsFlyer, которому обычно доверяют разработчики и системы безопасности. Поэтому случившееся можно рассматривать как атаку на цепочку поставок программного обеспечения. Под угрозой могли оказаться компании, использующие веб-версию набора разработчика, а также пользователи сайтов и сервисов, где работал такой код.

По имеющимся данным, вредоносный сценарий распространялся примерно с 9 марта около 22:45 по всемирному времени до 11 марта. Организациям рекомендуют проверить журналы сетевых подключений к домену websdk.appsflyer.com и убедиться, что в указанный период загружалась корректная версия набора разработчика.

Официального подтверждения взлома от AppsFlyer пока нет. Компания сообщила лишь о «проблеме с доступностью сервиса». При этом история вокруг платформы уже появлялась в новостях в начале года. В январе 2026 года группировка ShinyHunters заявила о краже более 10 миллионов записей сервисов знакомств Match Group, включая Hinge, Match.com и OkCupid. В опубликованных заявлениях ShinyHunters называла AppsFlyer источником утечки, однако компания отрицала причастность.

Популярная маркетинговая платформа AppsFlyer неожиданно оказалась в центре истории с вредоносным кодом. Через официальный набор разработчика платформа некоторое время распространяла скрытый перехватчик криптовалютных кошельков . Злоумышленники подменяли адреса для перевода средств прямо в браузере пользователя.

Инцидент обнаружили 9 марта 2026 года специалисты Profero. В ходе проверки был выявлен подозрительный код в веб-версии набора разработчика AppsFlyer. Платформа AppsFlyer служит для анализа маркетинговых кампаний и отслеживания действий пользователей. Разработчики встраивают набор разработчика в приложения и сайты, чтобы понимать, откуда пришёл пользователь и какие действия совершил. Такой код установлен в тысячах сервисов по всему миру.

Во время анализа специалисты обнаружили, что вместо обычного набора разработчика сайт websdk.appsflyer.com выдавал сильно запутанный JavaScript . Код сохранял работу легального набора разработчика, но параллельно добавлял скрытые функции. Вредоносный сценарий следил за действиями на странице, перехватывал сетевые запросы и проверял поля ввода на наличие адресов криптовалютных кошельков.

Если пользователь вводил адрес кошелька для перевода средств, сценарий подменял адрес на кошелёк злоумышленника. При этом исходный адрес и дополнительные данные отправлялись на сервер управления. Такой механизм позволял незаметно перенаправлять криптовалютные переводы.

Вредоносный код умел работать с несколькими популярными криптовалютами. Среди них Bitcoin, Ethereum, Solana, Ripple и TRON. Внутри сценария нашли заранее прописанные адреса кошельков злоумышленников. Код также обращался к удалённому серверу и мог получать новые адреса, чтобы менять их со временем и усложнять блокировку.

Опасность ситуации усиливает способ распространения вредоносного кода. Сценарий загружался с официального домена AppsFlyer, которому обычно доверяют разработчики и системы безопасности. Поэтому случившееся можно рассматривать как атаку на цепочку поставок программного обеспечения. Под угрозой могли оказаться компании, использующие веб-версию набора разработчика, а также пользователи сайтов и сервисов, где работал такой код.

По имеющимся данным, вредоносный сценарий распространялся примерно с 9 марта около 22:45 по всемирному времени до 11 марта. Организациям рекомендуют проверить журналы сетевых подключений к домену websdk.appsflyer.com и убедиться, что в указанный период загружалась корректная версия набора разработчика.

Официального подтверждения взлома от AppsFlyer пока нет. Компания сообщила лишь о «проблеме с доступностью сервиса». При этом история вокруг платформы уже появлялась в новостях в начале года. В январе 2026 года группировка ShinyHunters заявила о краже более 10 миллионов записей сервисов знакомств Match Group, включая Hinge, Match.com и OkCupid. В опубликованных заявлениях ShinyHunters называла AppsFlyer источником утечки, однако компания отрицала причастность.