Притворился PDF-файлом и ворует пароли. Как «Конфуций» учит пакистанцев цифровой гигиене

NewsMakerКлассические приёмы обмана обрели второе дыхание в руках профессионалов.

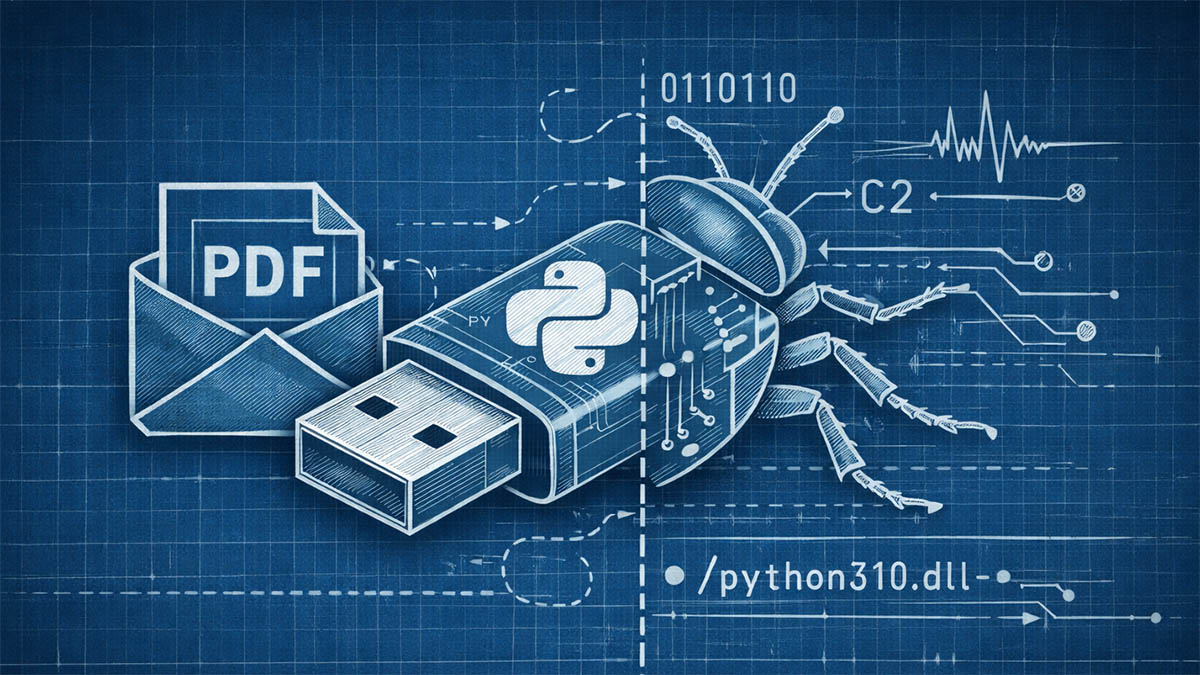

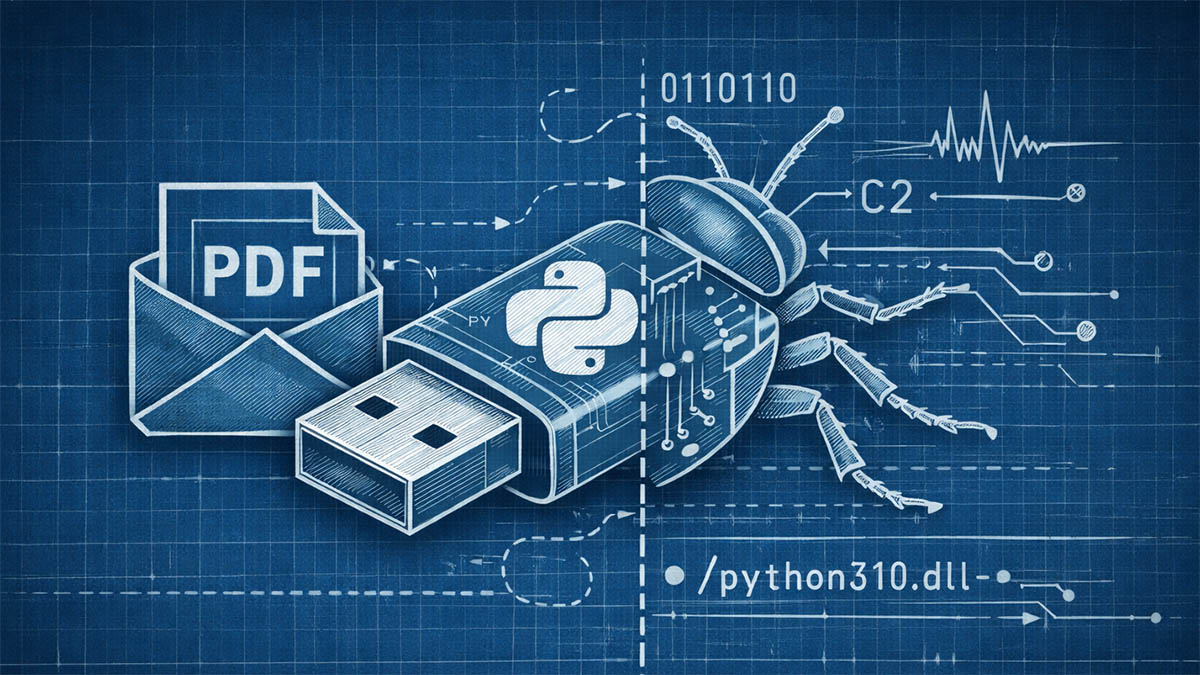

Группировка Confucius продолжает кибершпионские операции против стран Южной Азии. Новая кампания нацелена на организации в Пакистане. Анализ показал применение ранее не встречавшегося в арсенале группы инструмента — бэкдора AnonDoor на базе Python. Операция сочетает многоступенчатую загрузку вредоносных компонентов и использование легитимных программ для скрытого выполнения кода.

Атака начинается с рассылки архива ZIP. Внутри находятся два файла, замаскированные под документы PDF. Один из файлов представляет собой ярлык LNK с названием GSR_Requirements.pdf, второй — скрытый проект MSBuild под именем Specification.pdf. При открытии ярлыка система запускает MSBuild.exe, который загружает скрытый XML-файл и запускает встроенный C-код. Скрипт связывается с удалённым сервером и загружает дополнительные компоненты.

Загруженный код создаёт задания планировщика Windows и размещает файлы в каталоге C:\Windows\Tasks. Среди них находится pythonw.exe — легитимный интерпретатор Python, используемый как прикрытие. В ту же папку загружается вредоносная библиотека python310.dll. При запуске интерпретатора система автоматически подгружает DLL, содержащую вредоносный код. Параллельно злоумышленники скачивают приманочный документ PDF, чтобы пользователь решил, что открыл обычный файл.

DLL выступает второй стадией атаки. После запуска компонент обращается к серверу nexnxky.info и скачивает крупный архив данных, содержащий тысячи файлов в кодировке Base64. Общий объём составляет более двух тысяч объектов. Такой подход усложняет анализ и помогает скрыть настоящий вредоносный модуль среди большого числа легитимных файлов.

Из всего набора выделяется файл python2_pycache_.dll. Несмотря на расширение DLL, внутри находится скомпилированный Python-модуль формата pyc. Именно он содержит бэкдор AnonDoor. Программа создаёт системный мьютекс для предотвращения повторного запуска, после чего устанавливает соединение с управляющими серверами nexnxky.info и upxvion.info. Сетевые запросы маскируются под обычный трафик браузера Windows.

После подключения бэкдор запрашивает дополнительные плагины. Архитектура AnonDoor построена модульно. Управляющий сервер может загружать новые компоненты и расширять функциональность заражённой системы. Среди обнаруженных возможностей — выполнение системных команд, создание снимков экрана, просмотр и загрузка файлов, а также кража паролей из браузеров Mozilla Firefox и Microsoft Edge.

Отдельные модули собирают сведения о системе жертвы. В отчёт отправляются версия Windows , имя компьютера, имя пользователя, локальный и внешний IP-адрес, а также данные о стране. Другой модуль анализирует структуру накопителей и передаёт информацию о дисках на сервер управления.

Анализ инфраструктуры атаки и структуры загрузчиков указывает на связь кампании с Confucius. Специалисты обнаружили характерные признаки прошлых операций группы: использование LNK-файлов на начальном этапе, домены верхнего уровня .info для загрузки компонентов и схожую структуру адресов серверов. Дополнительным фактором стала направленность операции на пакистанские организации, что соответствует прежним целям группировки.

Наблюдаемая кампания показывает эволюцию инструментов Confucius. Переход к Python-бэкдору и модульной архитектуре указывает на попытку повысить скрытность и гибкость атак. По оценке специалистов, подобные инструменты могут активно применяться в будущих операциях против организаций региона.

Группировка Confucius продолжает кибершпионские операции против стран Южной Азии. Новая кампания нацелена на организации в Пакистане. Анализ показал применение ранее не встречавшегося в арсенале группы инструмента — бэкдора AnonDoor на базе Python. Операция сочетает многоступенчатую загрузку вредоносных компонентов и использование легитимных программ для скрытого выполнения кода.

Атака начинается с рассылки архива ZIP. Внутри находятся два файла, замаскированные под документы PDF. Один из файлов представляет собой ярлык LNK с названием GSR_Requirements.pdf, второй — скрытый проект MSBuild под именем Specification.pdf. При открытии ярлыка система запускает MSBuild.exe, который загружает скрытый XML-файл и запускает встроенный C-код. Скрипт связывается с удалённым сервером и загружает дополнительные компоненты.

Загруженный код создаёт задания планировщика Windows и размещает файлы в каталоге C:\Windows\Tasks. Среди них находится pythonw.exe — легитимный интерпретатор Python, используемый как прикрытие. В ту же папку загружается вредоносная библиотека python310.dll. При запуске интерпретатора система автоматически подгружает DLL, содержащую вредоносный код. Параллельно злоумышленники скачивают приманочный документ PDF, чтобы пользователь решил, что открыл обычный файл.

DLL выступает второй стадией атаки. После запуска компонент обращается к серверу nexnxky.info и скачивает крупный архив данных, содержащий тысячи файлов в кодировке Base64. Общий объём составляет более двух тысяч объектов. Такой подход усложняет анализ и помогает скрыть настоящий вредоносный модуль среди большого числа легитимных файлов.

Из всего набора выделяется файл python2_pycache_.dll. Несмотря на расширение DLL, внутри находится скомпилированный Python-модуль формата pyc. Именно он содержит бэкдор AnonDoor. Программа создаёт системный мьютекс для предотвращения повторного запуска, после чего устанавливает соединение с управляющими серверами nexnxky.info и upxvion.info. Сетевые запросы маскируются под обычный трафик браузера Windows.

После подключения бэкдор запрашивает дополнительные плагины. Архитектура AnonDoor построена модульно. Управляющий сервер может загружать новые компоненты и расширять функциональность заражённой системы. Среди обнаруженных возможностей — выполнение системных команд, создание снимков экрана, просмотр и загрузка файлов, а также кража паролей из браузеров Mozilla Firefox и Microsoft Edge.

Отдельные модули собирают сведения о системе жертвы. В отчёт отправляются версия Windows , имя компьютера, имя пользователя, локальный и внешний IP-адрес, а также данные о стране. Другой модуль анализирует структуру накопителей и передаёт информацию о дисках на сервер управления.

Анализ инфраструктуры атаки и структуры загрузчиков указывает на связь кампании с Confucius. Специалисты обнаружили характерные признаки прошлых операций группы: использование LNK-файлов на начальном этапе, домены верхнего уровня .info для загрузки компонентов и схожую структуру адресов серверов. Дополнительным фактором стала направленность операции на пакистанские организации, что соответствует прежним целям группировки.

Наблюдаемая кампания показывает эволюцию инструментов Confucius. Переход к Python-бэкдору и модульной архитектуре указывает на попытку повысить скрытность и гибкость атак. По оценке специалистов, подобные инструменты могут активно применяться в будущих операциях против организаций региона.