Сначала — симуляция, потом — блэкаут. Утечка документов раскрыла, как Китай тренирует кибератаки на соседей

NewsMakerПекин построил виртуальный мир, чтобы научиться ломать настоящий.

Утечка технических документов показала , что Китай, похоже, использует закрытую тренировочную платформу для отработки кибератак на критическую инфраструктуру ближайших соседей. Материалы включают исходный код, учебные данные и программные компоненты системы «Expedition Cloud», а сама утечка дает редкую возможность увидеть подготовку к потенциальным операциям еще до их проведения.

Пекин давно обвиняют в масштабных наступательных киберкампаниях, но чаще всего такие выводы строятся на разведоценках и технических артефактах, собранных уже после взломов. В этот раз речь идет о внутренней документации, где прямо описывается тренировочная среда, предназначенная для практики атак на копиях «реальных сетевых окружений» «основных оперативных противников» Китая в направлениях Южно-Китайского моря и Индокитая.

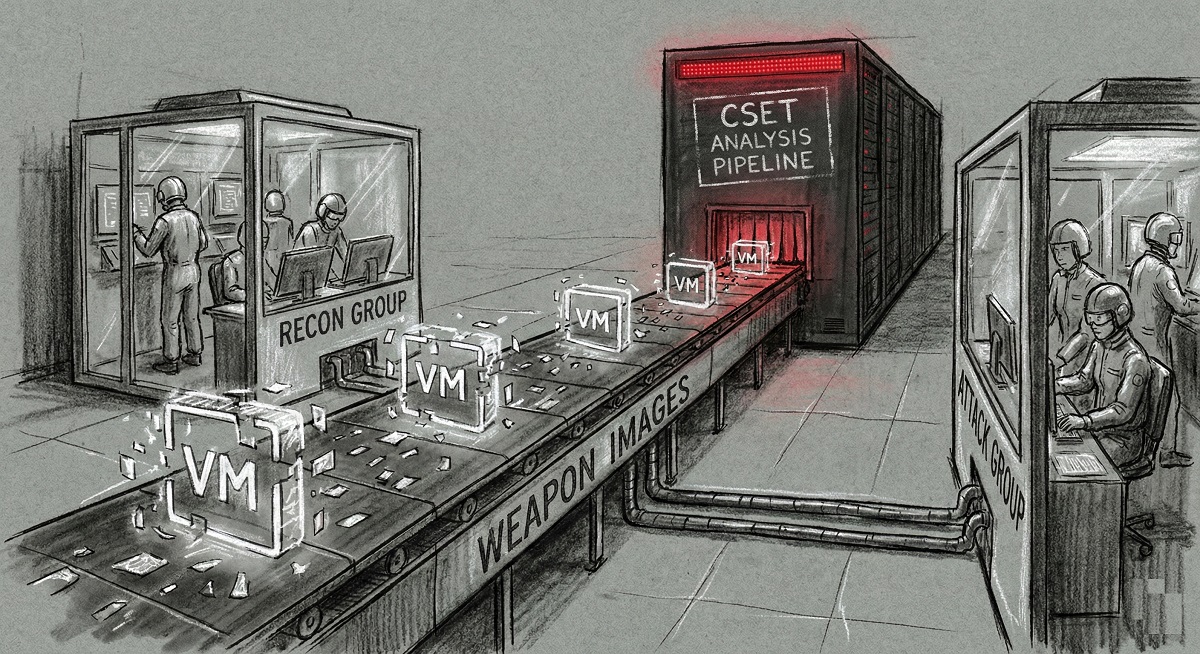

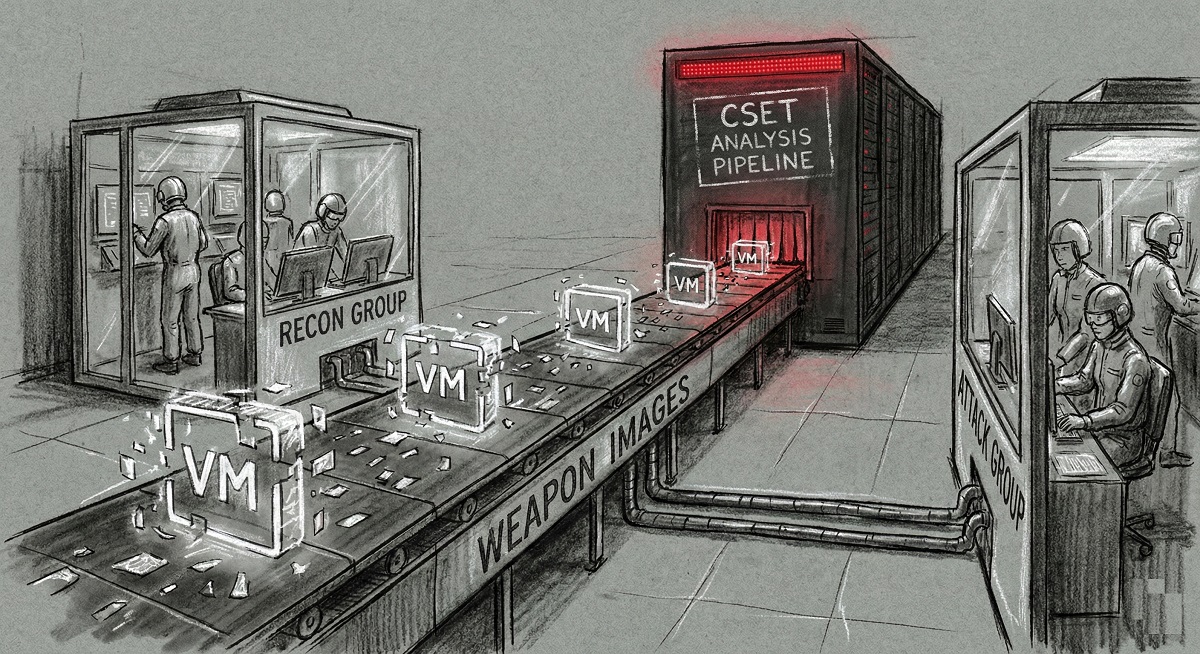

О находке первой подробно написал специализированный блог NetAskari . В материалах отдельно указано, что в платформе воспроизводятся целевые сети из сфер энергетики, передачи электроэнергии и транспорта, а также элементы инфраструктуры «умного дома». В документах подчеркивается оценка работы «разведывательных групп» и «атакующих групп» при операциях против таких сетей, при этом сценарии не описывают отдельную роль защитников.

Логика такой «репетиции» выглядит прагматично: если операцию можно заранее спланировать и прогнать в контролируемой среде, то в реальной атаке меньше времени уходит на импровизацию и поиск решений на ходу. Опрошенные независимые эксперты также обращают внимание на то, что дизайн платформы может подразумевать более широкое применение ИИ в кибероперациях, что потенциально усиливает возможности и без того крупного китайского кибераппарата.

Утечка технических документов показала , что Китай, похоже, использует закрытую тренировочную платформу для отработки кибератак на критическую инфраструктуру ближайших соседей. Материалы включают исходный код, учебные данные и программные компоненты системы «Expedition Cloud», а сама утечка дает редкую возможность увидеть подготовку к потенциальным операциям еще до их проведения.

Пекин давно обвиняют в масштабных наступательных киберкампаниях, но чаще всего такие выводы строятся на разведоценках и технических артефактах, собранных уже после взломов. В этот раз речь идет о внутренней документации, где прямо описывается тренировочная среда, предназначенная для практики атак на копиях «реальных сетевых окружений» «основных оперативных противников» Китая в направлениях Южно-Китайского моря и Индокитая.

О находке первой подробно написал специализированный блог NetAskari . В материалах отдельно указано, что в платформе воспроизводятся целевые сети из сфер энергетики, передачи электроэнергии и транспорта, а также элементы инфраструктуры «умного дома». В документах подчеркивается оценка работы «разведывательных групп» и «атакующих групп» при операциях против таких сетей, при этом сценарии не описывают отдельную роль защитников.

Логика такой «репетиции» выглядит прагматично: если операцию можно заранее спланировать и прогнать в контролируемой среде, то в реальной атаке меньше времени уходит на импровизацию и поиск решений на ходу. Опрошенные независимые эксперты также обращают внимание на то, что дизайн платформы может подразумевать более широкое применение ИИ в кибероперациях, что потенциально усиливает возможности и без того крупного китайского кибераппарата.