Sony, Bose и Marshall теперь могут шпионить за вами. Проверьте свои наушники на критическую уязвимость

NewsMakerОшибки в Bluetooth-стеке превращают гарнитуру в точку входа для атак рядом с вами.

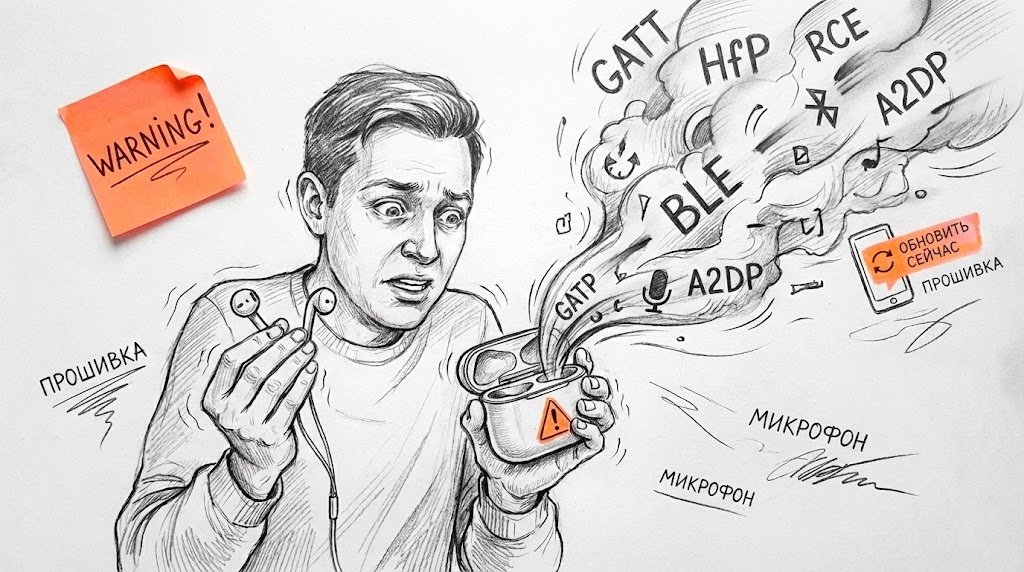

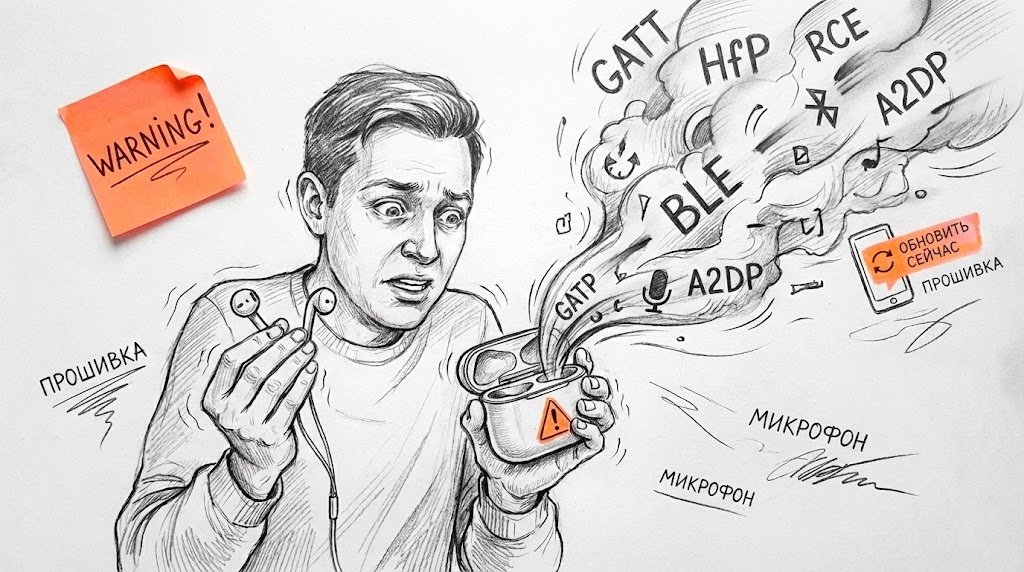

Представьте, что ваши беспроводные наушники превращаются в тихий «жучок», а телефон рядом с ними внезапно становится гораздо доступнее для посторонних. Исследователи по безопасности раскрыли критические уязвимости в популярных Bluetooth-наушниках и TWS-вкладышах, которые в теории позволяют перехватывать звук, вытаскивать данные из памяти устройства и даже использовать наушники как ступеньку для атаки на подключённый смартфон.

Речь идёт о трёх уязвимостях с идентификаторами CVE-2025-20700 , CVE-2025-20701 и CVE-2025-20702 . Они затрагивают устройства на базе Bluetooth-систем на кристалле Airoha, которые широко применяются в массовых моделях известных брендов, включая Sony, Bose, JBL, Marshall и Jabra. По оценке исследователей, две из проблем связаны с отсутствием аутентификации для доступа к функциям управления по Bluetooth (в вариантах BLE и Classic) и имеют высокий уровень опасности, а третья уязвимость ещё серьёзнее: она связана с возможностью опасных операций через служебный протокол и получила критическую оценку.

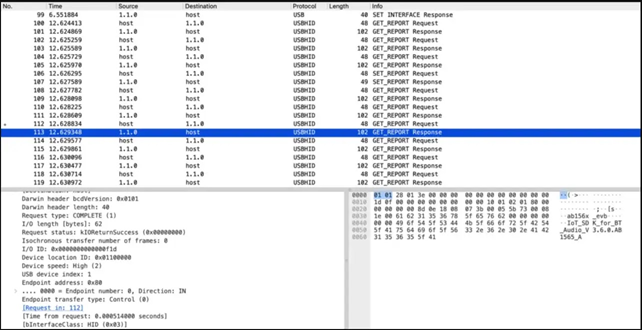

Как выяснили специалисты ERNW, многие наушники на чипах Airoha «светят» собственный протокол RACE (Remote Access Control Engine) сразу по нескольким каналам, включая Bluetooth Low Energy, Bluetooth Classic и даже USB HID. Изначально RACE задумывался как инструмент для заводской отладки и обновления прошивки, поэтому внутри у него очень мощные команды, вплоть до чтения и записи произвольных областей памяти, как флеш, так и оперативной.

Первая уязвимость (CVE-2025-20700) связана с тем, что для ряда BLE-сервисов GATT не требуется аутентификация. Это означает, что злоумышленник в пределах радиуса действия Bluetooth может обнаружить уязвимые наушники и подключиться к ним без сопряжения, получив доступ к RACE. При этом, по описанию исследователей, подключение может пройти без заметных уведомлений для пользователя, то есть атака способна выглядеть полностью незаметной.

Представьте, что ваши беспроводные наушники превращаются в тихий «жучок», а телефон рядом с ними внезапно становится гораздо доступнее для посторонних. Исследователи по безопасности раскрыли критические уязвимости в популярных Bluetooth-наушниках и TWS-вкладышах, которые в теории позволяют перехватывать звук, вытаскивать данные из памяти устройства и даже использовать наушники как ступеньку для атаки на подключённый смартфон.

Речь идёт о трёх уязвимостях с идентификаторами CVE-2025-20700 , CVE-2025-20701 и CVE-2025-20702 . Они затрагивают устройства на базе Bluetooth-систем на кристалле Airoha, которые широко применяются в массовых моделях известных брендов, включая Sony, Bose, JBL, Marshall и Jabra. По оценке исследователей, две из проблем связаны с отсутствием аутентификации для доступа к функциям управления по Bluetooth (в вариантах BLE и Classic) и имеют высокий уровень опасности, а третья уязвимость ещё серьёзнее: она связана с возможностью опасных операций через служебный протокол и получила критическую оценку.

Как выяснили специалисты ERNW, многие наушники на чипах Airoha «светят» собственный протокол RACE (Remote Access Control Engine) сразу по нескольким каналам, включая Bluetooth Low Energy, Bluetooth Classic и даже USB HID. Изначально RACE задумывался как инструмент для заводской отладки и обновления прошивки, поэтому внутри у него очень мощные команды, вплоть до чтения и записи произвольных областей памяти, как флеш, так и оперативной.

Первая уязвимость (CVE-2025-20700) связана с тем, что для ряда BLE-сервисов GATT не требуется аутентификация. Это означает, что злоумышленник в пределах радиуса действия Bluetooth может обнаружить уязвимые наушники и подключиться к ним без сопряжения, получив доступ к RACE. При этом, по описанию исследователей, подключение может пройти без заметных уведомлений для пользователя, то есть атака способна выглядеть полностью незаметной.