Старые знакомые в новом iPhone. «Лаборатория Касперского» нашла ДНК «Триангуляции» в коде Coruna

NewsMakerИсследователи обнаружили в Coruna 23 эксплойта для версий iOS от 13.0 до 17.2.1.

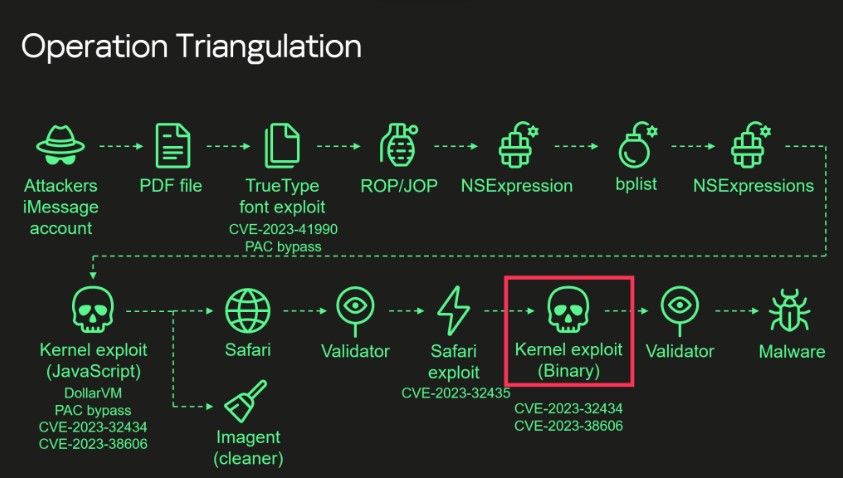

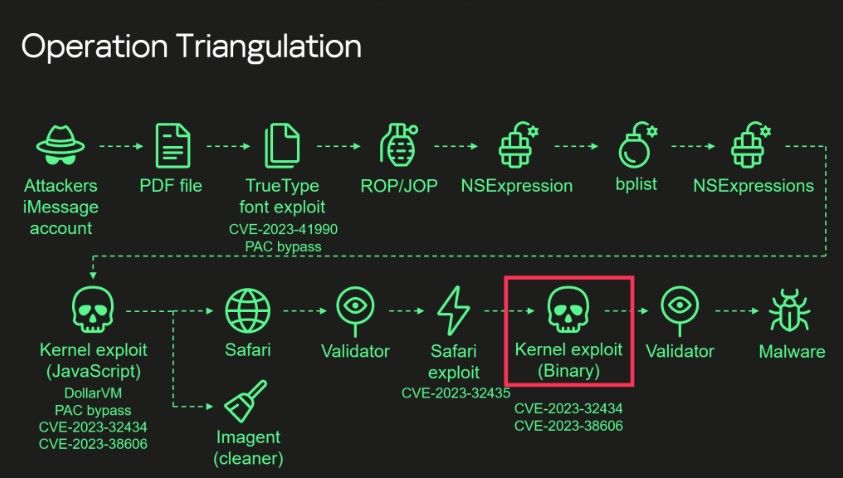

«Лаборатория Касперского» установила связь между шпионским инструментом Coruna для iPhone и кибератакой «Операция Триангуляция» 2023 года. Технический анализ кода показал , что Coruna как минимум частично основан на фреймворке, использовавшемся в той кампании. По оценке исследователей, инструмент, ранее применявшийся в целевых атаках, получил более широкое распространение и представляет угрозу для миллионов iOS-устройств.

4 марта 2026 года Google и iVerify опубликовали отчеты о Coruna, сложном наборе эксплойтов для компрометации iPhone. По данным Google, инструментарий впервые был замечен в целевых атаках, организованных клиентом неназванного поставщика шпионского ПО. Позднее набор использовался для заражения через скомпрометированные веб-сайты в Украине, а также в финансово мотивированных кампаниях в Китае. Следы инструмента в реальных атаках зафиксированы с начала 2025 года.

Специалисты «Лаборатории Касперского» провели собственный анализ, воспользовавшись тем, что некоторые ссылки для распространения набора, упомянутые в отчете Google, оставались активными на момент публикации. Исследователям удалось собрать, расшифровать и изучить все компоненты Coruna.

В ходе анализа было установлено, что эксплойт для уязвимостей ядра CVE-2023-32434 и CVE-2023-38606, входящий в состав Coruna, фактически является обновленной версией эксплойта из «Операции Триангуляция». Злоумышленники добавили в него проверки для новых процессоров Apple (A17, M3, M3 Pro, M3 Max) и iOS 17.2, выпущенных осенью и зимой 2023 года. Кроме того, модифицированный эксплойт содержит проверку для iOS 16.5 beta 4 — версии, в которой Apple исправила уязвимости после обращения «Лаборатории Касперского».

«Лаборатория Касперского» установила связь между шпионским инструментом Coruna для iPhone и кибератакой «Операция Триангуляция» 2023 года. Технический анализ кода показал , что Coruna как минимум частично основан на фреймворке, использовавшемся в той кампании. По оценке исследователей, инструмент, ранее применявшийся в целевых атаках, получил более широкое распространение и представляет угрозу для миллионов iOS-устройств.

4 марта 2026 года Google и iVerify опубликовали отчеты о Coruna, сложном наборе эксплойтов для компрометации iPhone. По данным Google, инструментарий впервые был замечен в целевых атаках, организованных клиентом неназванного поставщика шпионского ПО. Позднее набор использовался для заражения через скомпрометированные веб-сайты в Украине, а также в финансово мотивированных кампаниях в Китае. Следы инструмента в реальных атаках зафиксированы с начала 2025 года.

Специалисты «Лаборатории Касперского» провели собственный анализ, воспользовавшись тем, что некоторые ссылки для распространения набора, упомянутые в отчете Google, оставались активными на момент публикации. Исследователям удалось собрать, расшифровать и изучить все компоненты Coruna.

В ходе анализа было установлено, что эксплойт для уязвимостей ядра CVE-2023-32434 и CVE-2023-38606, входящий в состав Coruna, фактически является обновленной версией эксплойта из «Операции Триангуляция». Злоумышленники добавили в него проверки для новых процессоров Apple (A17, M3, M3 Pro, M3 Max) и iOS 17.2, выпущенных осенью и зимой 2023 года. Кроме того, модифицированный эксплойт содержит проверку для iOS 16.5 beta 4 — версии, в которой Apple исправила уязвимости после обращения «Лаборатории Касперского».