В официальном магазине приложений Xiaomi обнаружены вирусы. Проверьте свой смартфон прямо сейчас

NewsMakerДаже самый высокий рейтинг в каталоге не гарантирует полную безопасность личного гаджета.

Новая вредоносная программ а для Android использует технологии машинного обучения для скрытой накрутки рекламных кликов. Обнаруженная специалистами компании Dr.Web, она маскируется под обычные игры и распространяется через официальный магазин приложений для устройств Xiaomi — GetApps, а также через сторонние сайты и Telegram-каналы.

Авторы вредоноса задействовали библиотеку TensorFlow.js — это инструмент с открытым исходным кодом, разработанный Google. Он позволяет запускать модели машинного обучения в браузерах и на серверах. Благодаря этому решение оказалось способным имитировать действия реального пользователя, взаимодействуя с рекламными элементами на страницах без использования привычных сценариев JavaScript. Вместо работы с кодом сайта программа анализирует его визуальное содержимое — сначала делает снимок экрана виртуального браузера, затем находит нужные элементы и «нажимает» на них.

По данным Dr.Web, вредонос может действовать в двух режимах. В режиме «фантом» приложение использует скрытый встроенный браузер на базе WebView, загружает целевую страницу и подключает скрипт, который управляет кликами. При этом весь процесс происходит вне поля зрения пользователя.

Второй режим — «сигнализация» — позволяет киберпреступникам в режиме реального времени наблюдать за действиями скрытого браузера с помощью технологии WebRTC. Это открывает возможность вручную управлять происходящим: скроллить страницы, вводить текст или нажимать на нужные элементы.

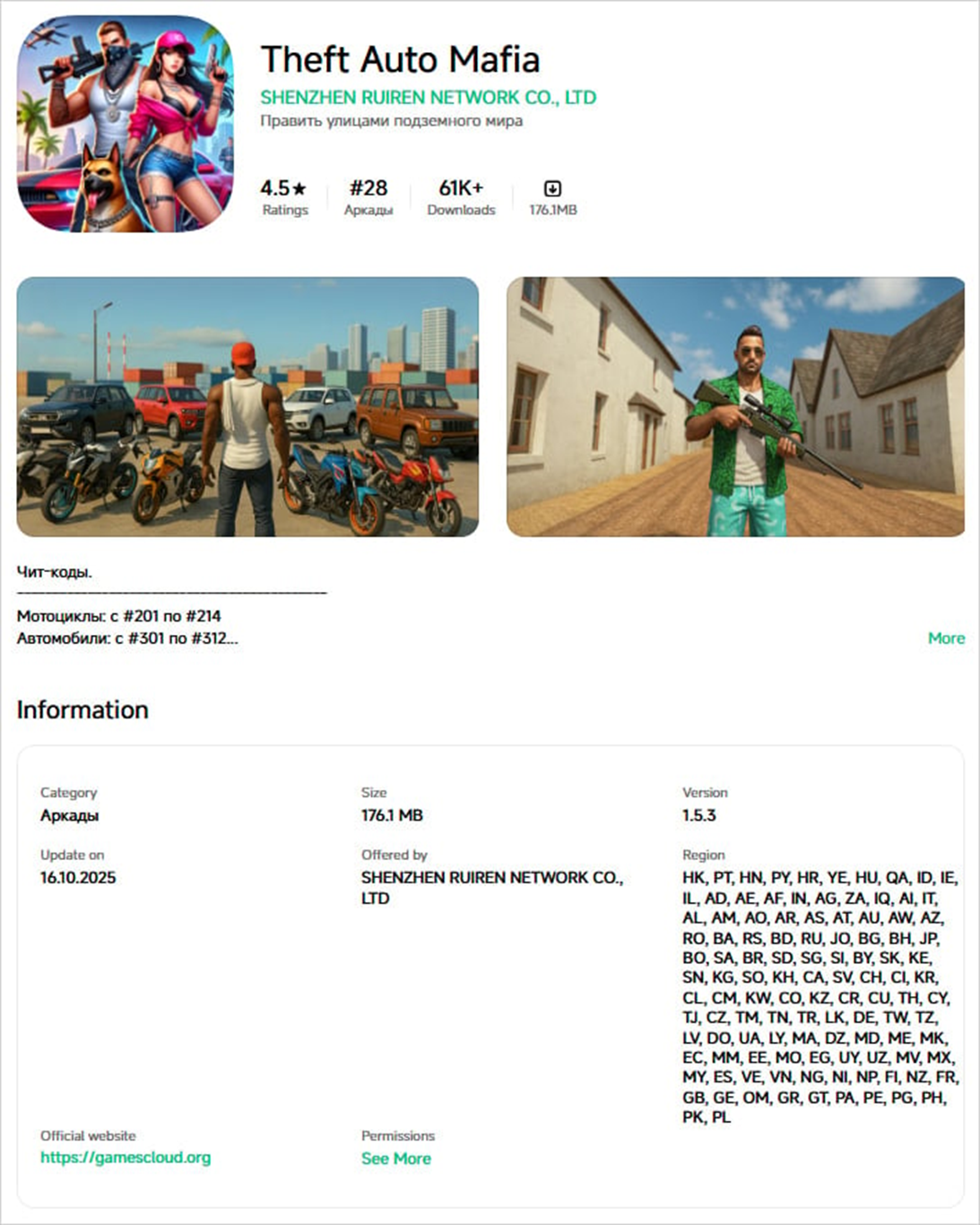

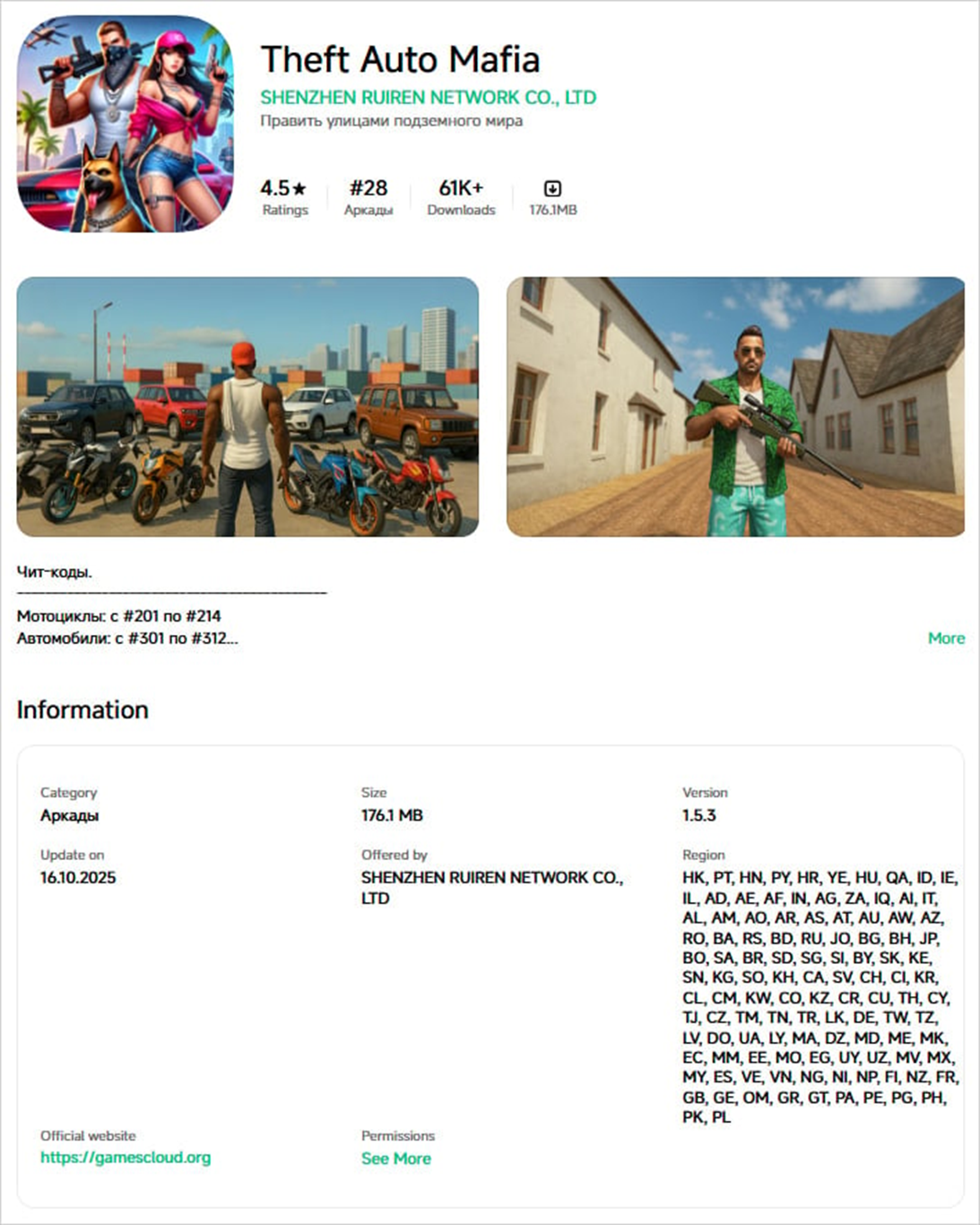

Чтобы не вызывать подозрений, вредонос встраивается в игры, которые сначала загружаются в магазин без вредоносного кода. Опасные функции появляются позднее через обновления. Среди уже выявленных заражённых приложений в GetApps — Theft Auto Mafia (61 тыс. загрузок), Cute Pet House (34 тыс.), Creation Magic World (32 тыс.), Amazing Unicorn Party (13 тыс.), Open World Gangsters (11 тыс.) и Sakura Dream Academy (4 тыс.).

Кроме GetApps, вредоносные APK-файлы распространяются через сайты с модифицированными версиями популярных приложений, таких как Spotify, YouTube, Deezer и Netflix. По информации Dr.Web, большинство приложений на странице «Выбор редакции» сайта Moddroid заражены. Также вредонос распространяется в Telegram-каналах под видом таких приложений, как Spotify Pro и Spotify Plus — Official, а также в Discord, где на одном из серверов с 24 тыс. участников найдено вредоносное приложение Spotify X.

Хотя подобные схемы мошенничества не крадут данные напрямую, они заметно влияют на работу устройства — снижают время автономной работы, ускоряют износ аккумулятора и расходуют мобильный трафик. Дополнительную опасность представляет то, что поддельные приложения часто сохраняют функциональность, из-за чего пользователи не замечают признаков заражения.

Новая вредоносная программ а для Android использует технологии машинного обучения для скрытой накрутки рекламных кликов. Обнаруженная специалистами компании Dr.Web, она маскируется под обычные игры и распространяется через официальный магазин приложений для устройств Xiaomi — GetApps, а также через сторонние сайты и Telegram-каналы.

Авторы вредоноса задействовали библиотеку TensorFlow.js — это инструмент с открытым исходным кодом, разработанный Google. Он позволяет запускать модели машинного обучения в браузерах и на серверах. Благодаря этому решение оказалось способным имитировать действия реального пользователя, взаимодействуя с рекламными элементами на страницах без использования привычных сценариев JavaScript. Вместо работы с кодом сайта программа анализирует его визуальное содержимое — сначала делает снимок экрана виртуального браузера, затем находит нужные элементы и «нажимает» на них.

По данным Dr.Web, вредонос может действовать в двух режимах. В режиме «фантом» приложение использует скрытый встроенный браузер на базе WebView, загружает целевую страницу и подключает скрипт, который управляет кликами. При этом весь процесс происходит вне поля зрения пользователя.

Второй режим — «сигнализация» — позволяет киберпреступникам в режиме реального времени наблюдать за действиями скрытого браузера с помощью технологии WebRTC. Это открывает возможность вручную управлять происходящим: скроллить страницы, вводить текст или нажимать на нужные элементы.

Чтобы не вызывать подозрений, вредонос встраивается в игры, которые сначала загружаются в магазин без вредоносного кода. Опасные функции появляются позднее через обновления. Среди уже выявленных заражённых приложений в GetApps — Theft Auto Mafia (61 тыс. загрузок), Cute Pet House (34 тыс.), Creation Magic World (32 тыс.), Amazing Unicorn Party (13 тыс.), Open World Gangsters (11 тыс.) и Sakura Dream Academy (4 тыс.).

Кроме GetApps, вредоносные APK-файлы распространяются через сайты с модифицированными версиями популярных приложений, таких как Spotify, YouTube, Deezer и Netflix. По информации Dr.Web, большинство приложений на странице «Выбор редакции» сайта Moddroid заражены. Также вредонос распространяется в Telegram-каналах под видом таких приложений, как Spotify Pro и Spotify Plus — Official, а также в Discord, где на одном из серверов с 24 тыс. участников найдено вредоносное приложение Spotify X.

Хотя подобные схемы мошенничества не крадут данные напрямую, они заметно влияют на работу устройства — снижают время автономной работы, ускоряют износ аккумулятора и расходуют мобильный трафик. Дополнительную опасность представляет то, что поддельные приложения часто сохраняют функциональность, из-за чего пользователи не замечают признаков заражения.