Ваш роутер ведет себя странно? Возможно, он уже работает на китайское правительство

NewsMakerКак китайские хакеры превращают чужую технику в невидимый плацдарм для атак.

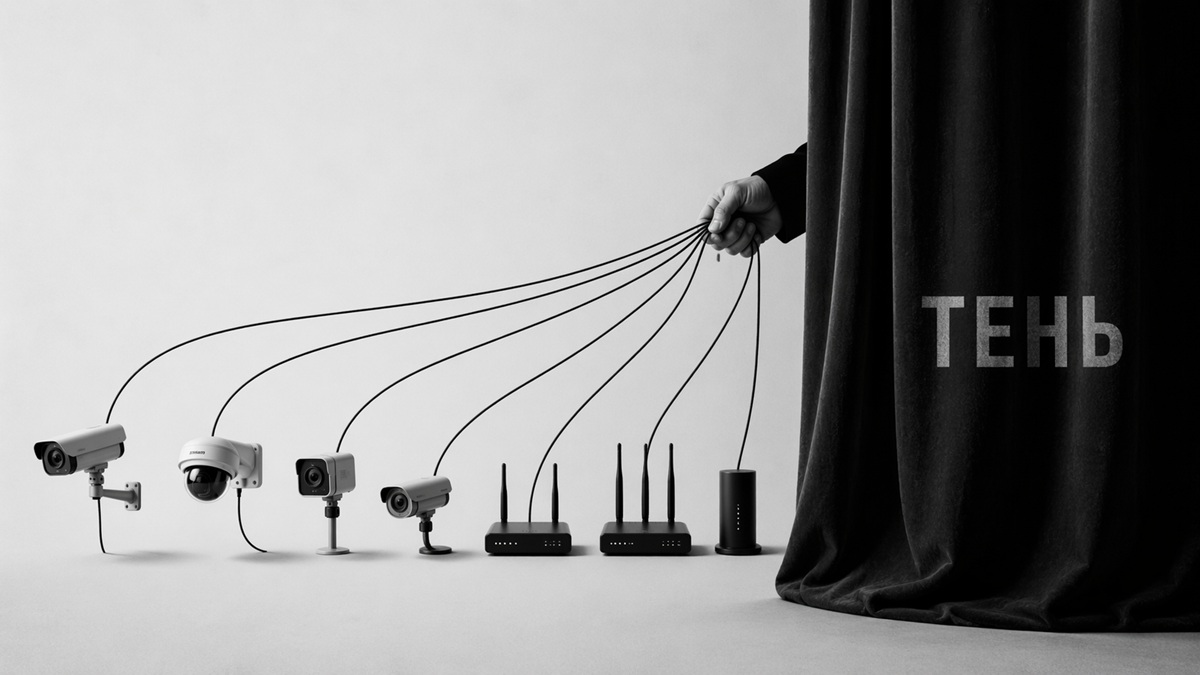

Китайские хакерские группы все чаще проводят атаки через взломанные роутеры, камеры и другие подключенные к интернету устройства, чтобы маскировать реальный источник трафика. Чужая техника превращается в прокси-сети: через такие узлы злоумышленники проводят новые вторжения, крадут данные и мешают работе организаций.

О проблеме говорится в совместном предупреждении , которое выпустили Национальный центр кибербезопасности Великобритании и еще 15 государственных ведомств из США, Австралии, Канады, Германии, Японии, Нидерландов, Новой Зеландии, Испании и Швеции. Предупреждение также опубликовано на сайтах CISA и NCSC . Авторы документа считают, что под угрозой находятся все организации, представляющие интерес для хакерских групп, связанных с Китаем.

Использование ботнетов из взломанных устройств давно известно специалистам по безопасности, но масштаб и подход изменились. По данным ведомств, связанные с Китаем группировки начали применять скрытые сети системно и в крупных масштабах. В инфраструктуру попадают SOHO-роутеры, сетевые камеры, видеорегистраторы, межсетевые экраны и сетевые хранилища.

Часть таких сетей, как утверждают авторы предупреждения, создают и обслуживают китайские компании в сфере информационной безопасности. В документе приводится пример Integrity Technology Group. Китайская компания управляла сетью Raptor Train, которая в 2024 году заразила более 200 тыс. устройств по всему миру. В ботнет входили роутеры для малого офиса и дома, камеры, видеорегистраторы, файрволы и NAS-хранилища.

ФБР ранее связывало Integrity Technology Group с активностью группировки Flax Typhoon . Другие группы из семейства Typhoon, по данным предупреждения, тоже используют скрытые сети как часть инфраструктуры. Иногда несколько связанных с Китаем групп работают через одну и ту же прокси-сеть.

Отдельно в документе упоминается Volt Typhoon. Американские власти считают группировку связанной с КНР и обвиняют во внедрении в критическую инфраструктуру США для подготовки возможных разрушительных атак в будущем. Для сети KV Botnet злоумышленники в основном использовали устаревшие роутеры Cisco и Netgear, срок поддержки которых уже закончился.

Авторы предупреждения не стали подробно описывать все известные скрытые сети. Количество ботнетов слишком велико: одни сети быстро появляются, другие прекращают работу, часть инфраструктуры закрывают правоохранительные органы. Полный каталог устарел бы почти сразу и мало помог бы администраторам.

Специалисты советуют организациям начать с учета граничных устройств и базового профиля сетевого трафика. Особое внимание стоит уделить VPN, удаленному доступу и необычным подключениям. Ведомства также рекомендуют использовать многофакторную аутентификацию, элементы нулевого доверия, списки разрешенных IP-адресов и проверку машинных сертификатов, если инфраструктура позволяет внедрить такую защиту.

Крупным организациям и компаниям из групп риска советуют искать подозрительный трафик от SOHO-устройств и IoT-техники, применять географическое профилирование и системы поиска аномалий на основе машинного обучения.

Похожими методами пользуются не только государственные хакерские группы. Финансово мотивированные преступники тоже взламывают роутеры и подключенные устройства, чтобы скрывать мошеннические операции. В марте ФБР вместе с правоохранителями еще восьми стран нарушило работу SocksEscort, сервиса резидентских прокси. Через сервис злоумышленники использовали сотни тысяч взломанных роутеров по всему миру, а ущерб для компаний и обычных пользователей оценивался в миллионы долларов.

Китайские хакерские группы все чаще проводят атаки через взломанные роутеры, камеры и другие подключенные к интернету устройства, чтобы маскировать реальный источник трафика. Чужая техника превращается в прокси-сети: через такие узлы злоумышленники проводят новые вторжения, крадут данные и мешают работе организаций.

О проблеме говорится в совместном предупреждении , которое выпустили Национальный центр кибербезопасности Великобритании и еще 15 государственных ведомств из США, Австралии, Канады, Германии, Японии, Нидерландов, Новой Зеландии, Испании и Швеции. Предупреждение также опубликовано на сайтах CISA и NCSC . Авторы документа считают, что под угрозой находятся все организации, представляющие интерес для хакерских групп, связанных с Китаем.

Использование ботнетов из взломанных устройств давно известно специалистам по безопасности, но масштаб и подход изменились. По данным ведомств, связанные с Китаем группировки начали применять скрытые сети системно и в крупных масштабах. В инфраструктуру попадают SOHO-роутеры, сетевые камеры, видеорегистраторы, межсетевые экраны и сетевые хранилища.

Часть таких сетей, как утверждают авторы предупреждения, создают и обслуживают китайские компании в сфере информационной безопасности. В документе приводится пример Integrity Technology Group. Китайская компания управляла сетью Raptor Train, которая в 2024 году заразила более 200 тыс. устройств по всему миру. В ботнет входили роутеры для малого офиса и дома, камеры, видеорегистраторы, файрволы и NAS-хранилища.

ФБР ранее связывало Integrity Technology Group с активностью группировки Flax Typhoon . Другие группы из семейства Typhoon, по данным предупреждения, тоже используют скрытые сети как часть инфраструктуры. Иногда несколько связанных с Китаем групп работают через одну и ту же прокси-сеть.

Отдельно в документе упоминается Volt Typhoon. Американские власти считают группировку связанной с КНР и обвиняют во внедрении в критическую инфраструктуру США для подготовки возможных разрушительных атак в будущем. Для сети KV Botnet злоумышленники в основном использовали устаревшие роутеры Cisco и Netgear, срок поддержки которых уже закончился.

Авторы предупреждения не стали подробно описывать все известные скрытые сети. Количество ботнетов слишком велико: одни сети быстро появляются, другие прекращают работу, часть инфраструктуры закрывают правоохранительные органы. Полный каталог устарел бы почти сразу и мало помог бы администраторам.

Специалисты советуют организациям начать с учета граничных устройств и базового профиля сетевого трафика. Особое внимание стоит уделить VPN, удаленному доступу и необычным подключениям. Ведомства также рекомендуют использовать многофакторную аутентификацию, элементы нулевого доверия, списки разрешенных IP-адресов и проверку машинных сертификатов, если инфраструктура позволяет внедрить такую защиту.

Крупным организациям и компаниям из групп риска советуют искать подозрительный трафик от SOHO-устройств и IoT-техники, применять географическое профилирование и системы поиска аномалий на основе машинного обучения.

Похожими методами пользуются не только государственные хакерские группы. Финансово мотивированные преступники тоже взламывают роутеры и подключенные устройства, чтобы скрывать мошеннические операции. В марте ФБР вместе с правоохранителями еще восьми стран нарушило работу SocksEscort, сервиса резидентских прокси. Через сервис злоумышленники использовали сотни тысяч взломанных роутеров по всему миру, а ущерб для компаний и обычных пользователей оценивался в миллионы долларов.