Вашу цифровую фоторамку взломали, чтобы вызвать отряд к соседу. И это не шутка

NewsMakerСпециалисты обнаружили связь между старыми игровыми аккаунтами и современными хакерскими атаками.

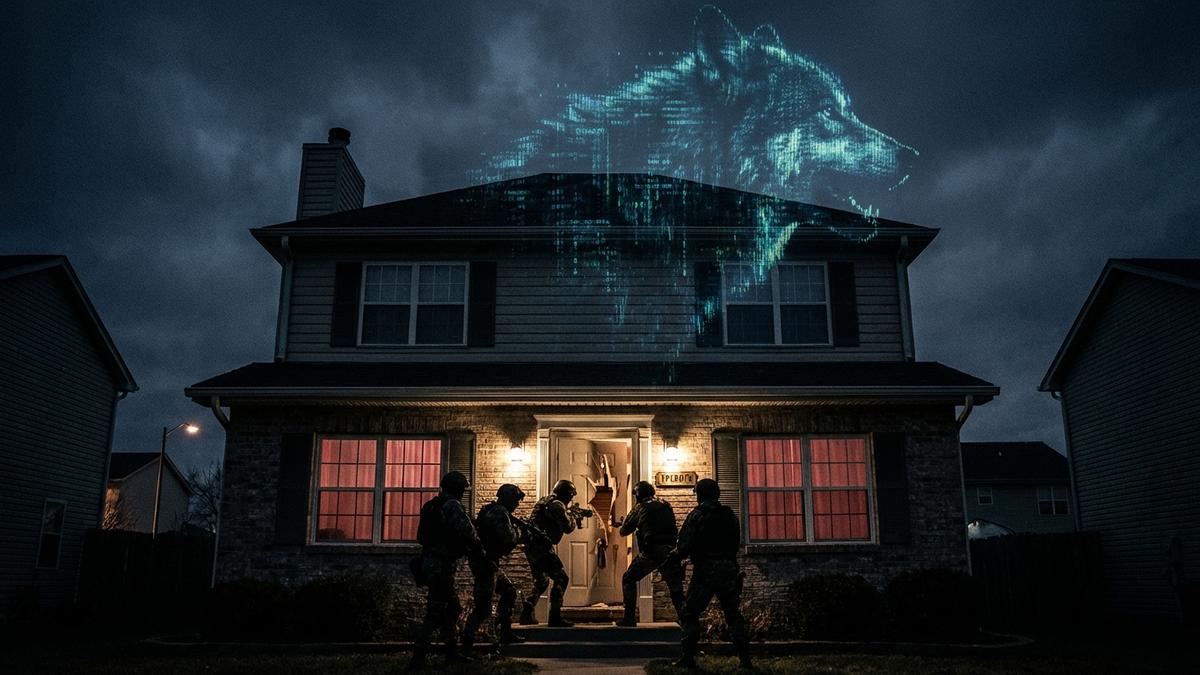

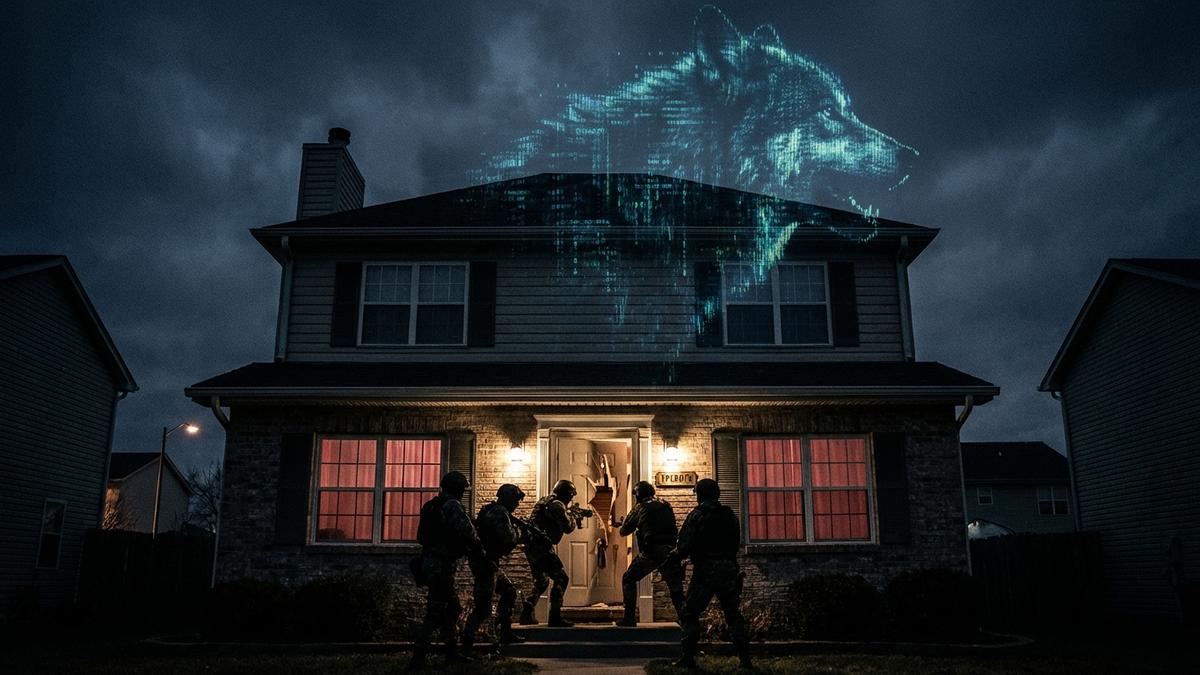

В начале января вокруг крупнейшей бот-сети Kimwolf разгорелся настоящий скандал. После публикации о том, как уязвимость в службах домашних прокси позволила выстроить масштабную сеть заражённых устройств, человек под псевдонимом Dort перешёл в атаку. На автора материала и на специалиста, который раскрыл схему, посыпались DDoS-атаки, рассылки писем, публикации личных данных, а затем и ложный вызов бойцов спецподразделения к дому исследователя.

Публичная «досье-утечка», появившаяся ещё в 2020 году, утверждала, что за ником Dort скрывается подросток из Канады по имени Джейкоб Батлер, родившийся в августе 2003 года. В сети упоминались и другие псевдонимы, включая CPacket и M1ce. По данным платформы OSINT Industries, учётная запись на GitHub с именами Dort и CPacket создали в 2017 году с адреса jay.miner232@gmail.com .

Компания Intel 471 сообщила, что тот же адрес в 2015–2019 годах использовали для регистрации на киберпреступных форумах Nulled и Cracked. Обе учётные записи создали с одного канадского IP-адреса, принадлежащего провайдеру Rogers.

Первые шаги Dort сделал в игре Minecraft. Под псевдонимом Dortware распространяли программу для жульничества в игре. Позже деятельность вышла далеко за пределы виртуального мира. В 2022 году ник DortDev появился на сервере в Discord, связанном с группировкой LAPSUS$ . Там предлагали сервис регистрации временных электронных адресов и инструмент Dortsolver, который обходил системы проверки с использованием капчи. Рекламу размещали в телеграм-канале SIM Land, посвящённом подмене SIM-карт и захвату учётных записей.

По данным Flashpoint , услуги создавали совместно с хакером под ником Qoft. В переписке Qoft утверждал, что вместе с «Jacob» похитили более 250 000 долларов, оформляя подписки Xbox Game Pass на украденные банковские карты.

Сервис Constella Intelligence обнаружил, что пароль от jay.miner232@gmail.com совпадал с паролем почты jacobbutler803@gmail.com . Этот адрес использовали для регистрации доменов по Minecraft в 2015 году, где указывались имя Jacob Butler, город Оттава и местный номер телефона. Позже почту связали с форумом Nulled и ником M1CE в Minecraft. Ещё один адрес с тем же паролем относился к домену школьного совета Оттавы.

Согласно данным Spycloud, компьютер с частью учётных записей могли использовать несколько членов семьи Батлеров. На письма с просьбой прокомментировать ситуацию семья долго не отвечала.

Причина нынешнего конфликта связана с публикацией о бот-сети Kimwolf. Специалист Бенджамин Брандаж, основатель сервиса отслеживания прокси Synthient, выяснил, что операторы сети использовали слабое место в инфраструктуре домашних прокси . Через него заражали устройства внутри частных сетей, включая телевизионные приставки и цифровые фоторамки. После уведомлений провайдеры закрыли уязвимость, что резко замедлило распространение сети.

Через несколько часов после выхода статьи Dort создал сервер в Discord от имени автора расследования и начал публиковать личные данные Брандажа и угрозы. Позднее участники сервера пригрозили ложным вызовом спецназа к дому Брандажа. Полиция действительно приехала по сигналу о якобы вооружённом преступлении. В чате в тот момент появлялись насмешки и намёки на происходящее.

Там же разместили агрессивный аудиотрек с угрозами. В записи звучали намёки на возможный «сваттинг» и даже гибель от пуль полицейских. В более ранней аудиозаписи 2022 года с соревнования программистов Clash of Code участник под ником Dort также угрожал сопернику ложным вызовом полиции.

После публикации материала Джейкоб Батлер связался с журналистом по телефону. Батлер заявил, что давно ушёл из сети, не играл в Minecraft и не имеет отношения к Dortsolver и другой активности после 2021 года. Молодой человек рассказал, что ранее сам становился жертвой ложных вызовов полиции и теперь опасается повторения. Батлер объяснил совпадения тем, что кто-то мог взломать старые учётные записи или подделать голос с помощью программ изменения речи. При этом хронология вызывает вопросы. Голоса в записях соревнования 2022 года очень похож на голос собеседника по телефону. Батлер настаивает, что записи могли смонтировать или сымитировать.

В начале января вокруг крупнейшей бот-сети Kimwolf разгорелся настоящий скандал. После публикации о том, как уязвимость в службах домашних прокси позволила выстроить масштабную сеть заражённых устройств, человек под псевдонимом Dort перешёл в атаку. На автора материала и на специалиста, который раскрыл схему, посыпались DDoS-атаки, рассылки писем, публикации личных данных, а затем и ложный вызов бойцов спецподразделения к дому исследователя.

Публичная «досье-утечка», появившаяся ещё в 2020 году, утверждала, что за ником Dort скрывается подросток из Канады по имени Джейкоб Батлер, родившийся в августе 2003 года. В сети упоминались и другие псевдонимы, включая CPacket и M1ce. По данным платформы OSINT Industries, учётная запись на GitHub с именами Dort и CPacket создали в 2017 году с адреса jay.miner232@gmail.com .

Компания Intel 471 сообщила, что тот же адрес в 2015–2019 годах использовали для регистрации на киберпреступных форумах Nulled и Cracked. Обе учётные записи создали с одного канадского IP-адреса, принадлежащего провайдеру Rogers.

Первые шаги Dort сделал в игре Minecraft. Под псевдонимом Dortware распространяли программу для жульничества в игре. Позже деятельность вышла далеко за пределы виртуального мира. В 2022 году ник DortDev появился на сервере в Discord, связанном с группировкой LAPSUS$ . Там предлагали сервис регистрации временных электронных адресов и инструмент Dortsolver, который обходил системы проверки с использованием капчи. Рекламу размещали в телеграм-канале SIM Land, посвящённом подмене SIM-карт и захвату учётных записей.

По данным Flashpoint , услуги создавали совместно с хакером под ником Qoft. В переписке Qoft утверждал, что вместе с «Jacob» похитили более 250 000 долларов, оформляя подписки Xbox Game Pass на украденные банковские карты.

Сервис Constella Intelligence обнаружил, что пароль от jay.miner232@gmail.com совпадал с паролем почты jacobbutler803@gmail.com . Этот адрес использовали для регистрации доменов по Minecraft в 2015 году, где указывались имя Jacob Butler, город Оттава и местный номер телефона. Позже почту связали с форумом Nulled и ником M1CE в Minecraft. Ещё один адрес с тем же паролем относился к домену школьного совета Оттавы.

Согласно данным Spycloud, компьютер с частью учётных записей могли использовать несколько членов семьи Батлеров. На письма с просьбой прокомментировать ситуацию семья долго не отвечала.

Причина нынешнего конфликта связана с публикацией о бот-сети Kimwolf. Специалист Бенджамин Брандаж, основатель сервиса отслеживания прокси Synthient, выяснил, что операторы сети использовали слабое место в инфраструктуре домашних прокси . Через него заражали устройства внутри частных сетей, включая телевизионные приставки и цифровые фоторамки. После уведомлений провайдеры закрыли уязвимость, что резко замедлило распространение сети.

Через несколько часов после выхода статьи Dort создал сервер в Discord от имени автора расследования и начал публиковать личные данные Брандажа и угрозы. Позднее участники сервера пригрозили ложным вызовом спецназа к дому Брандажа. Полиция действительно приехала по сигналу о якобы вооружённом преступлении. В чате в тот момент появлялись насмешки и намёки на происходящее.

Там же разместили агрессивный аудиотрек с угрозами. В записи звучали намёки на возможный «сваттинг» и даже гибель от пуль полицейских. В более ранней аудиозаписи 2022 года с соревнования программистов Clash of Code участник под ником Dort также угрожал сопернику ложным вызовом полиции.

После публикации материала Джейкоб Батлер связался с журналистом по телефону. Батлер заявил, что давно ушёл из сети, не играл в Minecraft и не имеет отношения к Dortsolver и другой активности после 2021 года. Молодой человек рассказал, что ранее сам становился жертвой ложных вызовов полиции и теперь опасается повторения. Батлер объяснил совпадения тем, что кто-то мог взломать старые учётные записи или подделать голос с помощью программ изменения речи. При этом хронология вызывает вопросы. Голоса в записях соревнования 2022 года очень похож на голос собеседника по телефону. Батлер настаивает, что записи могли смонтировать или сымитировать.